-

GAMEPOD.hu

Ubiquiti hálózati eszközök - téma összefoglaló

Új hozzászólás Aktív témák

-

tothbe

addikt

dehogynincs. csak sajna nem olcsó egyik sem.

Pl. ez a Netgear GS110MX

Vagy akár ez a TrendNet TEG-S762m

Most találtam ezt, ez olcsóbb kicsivel: Zyxel XGS1210-12Mindkettőn van mindkét féle port. Beteszed a kettő közé az egyiket és máris teljes a boldogság. Meg persze a sebesség is.

[ Szerkesztve ]

By(e) Tothbe

-

rekop

Topikgazda

Igen, ahogy előttem írták, úgy menni fog biztosan. Viszont azt még érdemes figyelembe venned, hogy UDM Pro/SE-be integrált switch csak 1Gbps uplink-el rendelkezik. Ezáltal az "integrált switch"<->WAN(SFP+) illetve az "integrált switch"<->LAN(SFP+) sebessége is limitálva lesz 1Gbps-re.

Kompromisszum mentes megoldásként én inkább egy UDM SE-t, valamint hozzá SFP+ portos switch-et(Pro vagy Enterprise) javasolnék.[ Szerkesztve ]

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

user12

őstag

Ezt nem is hallottam még. Azért ez elég gáz, hogy összeraknak egy jó eszközt és ilyen bakik vannak benne. Jó értem én, hogy az SFP porton tovább lehet vinni downlinken akár 10G-t is, de a fene egye meg, beleépítettek egy 8 portos POE (!) switch-et, szerintem ésszerűbb lépés lett volna egy harmadik 10G-s (akár az SFP-vel osztozó) linkkel bekötni a switch chipet.

Az 1Gbps a totál vagy duplex (tehát szimultán 1G rx és 1G tx) módon értendő?[ Szerkesztve ]

Rendszergazda vagyok....ha röhögni lát, mentsen

-

rekop

Topikgazda

A beépített switch és a CPU között 1Gbps full-duplex a kapcsolat. Itt van egy nem hivatalos block diagram (a korai hw rev. EA modelleken még 2.5Gbps-volt elvileg) az UDM Pro-ról, talán így jobban érthető. A felhasználói tesztek alapján ez a switch uplink maradt 1Gbps az UDM SE esetében is. Én úgy gondolom ez inkább egy hardveres limitáció lesz(pl. CPU PCI sávszélesség), mintsem tervezési hiba, vagy szándékos sebességcsökkentés.

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

vicze

félisten

-

tothbe

addikt

akkor én most megerősítem, hogy 1GBps-nél biztosan nagyobb lett, legalább kettő biztosan van. Nekem van két gép/szoba az UDM SE-re direktbe kötve a switch portokra és egy 10gbps-es NAS az SFP LAN portban. És mindkét gép fullra ki tudta tolni az 1GBps sebességet full duplexben. Szóval a diagram szerinti szűk keresztmetszetet biztosan megnövelték. Sajnos idő és egyebek híján még több gépes tesztre nem volt időm, de majd próbálok valamikor nézni egy ilyet is.

By(e) Tothbe

-

-

rekop

Topikgazda

Ez érdekes. Elvileg

dmesg-el is kinyerhető (legalábbis UDM Pro esetén biztosan) az info. Ilyesmit kell keresni:

"switch0: RTL8370MB switch registered on alpine_mdio_shared_8"

"al_eth 0000:00:03.0 switch0: Link is Up - 1Gbps/Full - flow control off"

vagy

"al_eth 0000:00:03.0 switch0: Link is Up - 2.5Gbps/Full - flow control off"Nekem sajnos nincs lehetőségem megnézni/tesztelni, de kíváncsivá tettél.

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

G@ß!

őstag

Sziasztok!

Új felhasználó vagyok, elnézést, ha amatőr dolgokat kérdezek.

Összeraktam egy rendszert USG + egyszerű switch + U6 lite.

Segítséget szeretnék kérni. Két problémám van, az egyik: minden cuccommal tudok a wifire csatlakozni, de az egyik pc-vel nem. A következőt írja ki: "Nem lehet csatlakozni ehhez a hálózathoz". Egy wifi adapter van a gépre kötve (Asus USB-N14).

A másik problémám, hogy amikor az USG-t reseteltem, akkor a 192.168.1.1 címen belépve beállítottam egysmást. Most oda nem tudok belépni, azt mondja, hogy "Login error. Invalid username and/or password." Korábban ide ubnt/ubnt párossal tudtam belépni.

Mindkettő érdekes, mert tudom a wifi jelszót, illetve tudom, hogy lépek be a controllerbe, de azzal sem jó.

Előre is köszi.

-

vicze

félisten

USG jelszó adoptálás után automatikusan megváltozik arra ami a controller "Settings -> Site -> Device Authentication"-ban be van állítva. Lehet más az útvonal különböző controller verziónál, elég rég volt már sajnos.

-

vicze

félisten

Elnézést azt hittem, hogy ez egy ábra az UDM-ről.

A switch vezérlő a korlát nem a SoC, a Leaf-ben is egy 324 van a 1.8Tbit switchinghez, csak ott a vezérlő egy cél ASIC. -

rekop

Topikgazda

Ha megnézed az RTL8370MB adatlapját, tudja a HSGMII-t, ezáltal a 2.5G is elérhető lenne(mint ahogy fentebb linkelt Mikrotik által használt egyszerű RTL8367-el is elérhető)

Arra utaló információt sem találtam, hogy a korai hw rev. PRO-k esetén(ahol még megvolt a 2.5G) másik switch vezérlőt használtak volna. Szóval az én véleményem továbbra is az, hogy nem ez miatt van a korlát.

-"...Leaf-ben is egy 324 van a 1.8Tbit switchinghez"

Nem, nem ahhoz van. Switching-et az ASIC végzi, CPU a menedzsmenthez van.-"CPU ugyan az mind a 3 UDM-ben(UDR az MTK) és gen2 switchekben, Annapurna (Amazon) AL324"

Ahham, szóval ha szétszedem az USW-16-PoE gen2 switchemet, akkor egy AL324-et találnék benne?

Eladó dolgaim: https://tinyurl.com/5n7jmuvj

-

donat_sz

senior tag

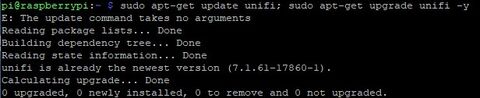

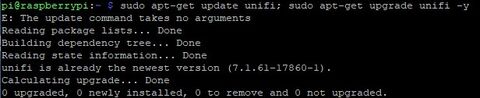

Sziasztok! A PI3B-n futó kontrolleremet újra kellett raknom. Korábban már 7.1.66 volt most 7.1.61 ment fel rá újként telepítéssel, de szerencsére volt még ilyen verziós mentésem is..

Első belépéskör mindent szépen felismert és jelezte hogy elérhető a 7.1.66.

Ezért az RPI-re SSH-n kértem is a frissítést, de sajnos nem talált új verziót, de ami még furcsább, hogy nincs meg a korábbi unifi-os listaelem.

Van esetleg ötlete valakinek?

az újratelepítés előtt direkt csináltam mentést (7.1.66), amit azért visszatöltenék, mert a 7.1.61 az hónapokkal ezelőtti állapot.szerk. direkt parancs esetén meg azt mondja nincs frissebb verzió :/

[ Szerkesztve ]

-

válasz

donat_sz

#9521

üzenetére

donat_sz

#9521

üzenetére

wget https://dl.ui.com/unifi/7.1.66/unifi_sysvinit_all.debsudo dpkg -i unifi_sysvinit_all.deb; sudo apt install -f -yEz sem rakja fel a legújabb verziót?

Amikor telepítetted a wget-el nem véletlen 7.1.61 csomagot raktál fel?

[link]Swift 1.3 GLX, Garmin Fēnix 6s, EOS R, Dell T110 II, iPad Pro, iPhone 15 Pro, Unifi

-

donat_sz

senior tag

válasz

szpeti40

#9522

üzenetére

szpeti40

#9522

üzenetére

nem ennyire manuálisan raktam fel. ez alapján, az alábbi paranccsal:

wget "https://github.com/SmokingCrop/UniFi/raw/master/install-unifi-pihole-English.sh" -O install-unifi-pihole.sh && chmod +x install-unifi-pihole.sh && ./install-unifi-pihole.sh

az általad adott paranccsal elindult a frissítés! köszi!

-

-

válasz

donat_sz

#9525

üzenetére

donat_sz

#9525

üzenetére

"a lustaság ára?

"

"

Hát, ha még kicsit lejjebb görgettél volna az oldalon a method B-re, akkor nem kellett volna ennyit gépelned még a kérdés után

Ott ha jól értem hozzáadod a csomaglistához az unifi-t így egyapt updateután frissül az is.

Ezt ugye ki tudod próbálni, úgy, hogy method A szerint felrakod a régebbit, utána method B szerint megcsinálod a dolgokat a végén asudo apt install unifi -yparancsot kihagyva persze, mert már egyszer felraktad.Szóval újra raknod szerintem nem kell, csak figyelmesen végig olvasni a linkelt oldalt

![;]](//cdn.rios.hu/dl/s/v1.gif)

[ Szerkesztve ]

Swift 1.3 GLX, Garmin Fēnix 6s, EOS R, Dell T110 II, iPad Pro, iPhone 15 Pro, Unifi

-

betyarr

veterán

na,be ssh-ztam az ap-be és ezeket találtam a logban:

Sun Jul 10 21:06:19 2022 daemon.notice /usr/sbin/ntpd[1310]: ntpd: setting time to 2022-07-10 21:06:19.577836 (offset +12343649.532217s)

Sun Jul 10 21:06:19 2022 kern.warn kernel: [ 97.137883] [wifi1] FWLOG: [118271 ] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x0, 0x641c38f5 )

Sun Jul 10 21:06:19 2022 kern.warn kernel: [ 97.137915] [wifi1] FWLOG: [118271 ] WLAN_DEBUG_DBGID_PEER ( 0xdead, 0x64d338f5, 0x1 )

Sun Jul 10 21:06:19 2022 kern.warn kernel: [ 97.137932] [wifi1] FWLOG: [118273 ] WAL_DBGID_TX_AC_BUFFER_SET ( 0x678, 0x9f, 0x3b )

Sun Jul 10 21:06:19 2022 kern.warn kernel: [ 97.137948] [wifi1] FWLOG: [118273 ] RATE: ChainMask 3, peer_mac 38:f5, phymode 1044486, ni_flags 0x00203006, vht_m cs_set 0x0000, ht_mcs_set 0xffff, legacy_rate_set 0x0000

Sun Jul 10 21:06:19 2022 kern.warn kernel: [ 97.137970] [wifi1] FWLOG: [118363 ] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x0, 0x641c38f5 )

Sun Jul 10 21:06:19 2022 kern.warn kernel: [ 97.137984] [wifi1] FWLOG: [118363 ] WAL_DBGID_SECURITY_ENCR_EN ( )

Sun Jul 10 21:06:19 2022 kern.warn kernel: [ 97.137994] [wifi1] FWLOG: [118363 ] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x434404 )

Sun Jul 10 21:06:20 2022 kern.warn kernel: [ 98.137962] [wifi1] FWLOG: [119190 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x6, 0x2, 0x10020, 0x641c38f5 )

Sun Jul 10 21:06:20 2022 kern.warn kernel: [ 98.138001] [wifi1] FWLOG: [119190 ] RATE: ChainMask 3, peer_mac 38:f5, phymode 1044486, ni_flags 0x00203006, vht_m cs_set 0x0000, ht_mcs_set 0xffff, legacy_rate_set 0x0000

Sun Jul 10 21:06:20 2022 kern.warn kernel: [ 98.138023] [wifi1] FWLOG: [119228 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x0, 0x0, 0x10020, 0x641c38f5 )

Sun Jul 10 21:06:28 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=70 anomalies=tcp_latency

Sun Jul 10 21:06:28 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=70 anomalies=tcp_latency

Sun Jul 10 21:06:29 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","auth_delta":"0","wpa_auth_del ta":"90000","arp_reply_gw_seen":"yes","mac":"64:1c:ae:d3:38:f5","vap":"ath3","dn s_resp_seen":"yes","event_type":"success","assoc_status":"0","ip_delta":"170000" ,"ip_assign_type":"dhcp","assoc_delta":"0","event_id":"2","auth_ts":"96.546289"}

Sun Jul 10 21:06:29 2022 daemon.info hostapd[1325]: ath3: STA 64:1c:ae:d3:38:f5 RADIUS: starting accounting session 783A2C87B030D867

Sun Jul 10 21:06:40 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"64:1c:ae:d3:38:f5","arp _reply_gw_seen":"yes","event_id":"2","vap":"ath3","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:06:43 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=70 anomalies=tcp_latency

Sun Jul 10 21:06:43 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=70 anomalies=tcp_latency

Sun Jul 10 21:06:45 2022 authpriv.info dropbear[1821]: Child connection from 192 .168.1.105:59900

Sun Jul 10 21:06:51 2022 kern.warn kernel: [ 129.079909] [STA_TRACKER] DNS requ est timed out; [STA: 64:1c:ae:d3:38:f5][QUERY: config.samsungads.com.] [DNS_SERV ER :8.8.8.8] [TXN_ID 5dd8] [SRCPORT 51960]

Sun Jul 10 21:06:51 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"query_0":"config.samsungads.com.","message_type":"STA_ASSOC_TRAC KER","mac":"64:1c:ae:d3:38:f5","vap":"ath3","query_server_0":"8.8.8.8","event_ty pe":"dns timeout","assoc_status":"0"}

Sun Jul 10 21:06:54 2022 authpriv.warn dropbear[1821]: Bad password attempt for 'admin' from 192.168.1.105:59900

Sun Jul 10 21:06:58 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"a2:9a:17:b7:15:13","arp _reply_gw_seen":"yes","event_id":"1","vap":"ath2","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:06:58 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=76 anomalies=tcp_latency

Sun Jul 10 21:06:58 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=76 anomalies=tcp_latency

Sun Jul 10 21:06:58 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=02:ec:da:8e:c3:da radio=wifi1 vap=ath3 sta=64:1c:ae:d3:38:f 5 satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:07:00 2022 authpriv.notice dropbear[1821]: Password auth succeeded for 'admin' from 192.168.1.105:59900

Sun Jul 10 21:07:06 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=02:ec:da:8e:c3:da radio=wifi1 vap=ath3 sta=64:1c:ae:d3:38:f 5 satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:07:07 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): Not Adopted (http://192.168.1.128:8080/inform)

Sun Jul 10 21:07:07 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): initial contact failed #2, url=http://192.168.1.128:8080/inform, rc=6

Sun Jul 10 21:07:13 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=02:ec:da:8e:c3:da radio=wifi1 vap=ath3 sta=64:1c:ae:d3:38:f 5 satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:07:14 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"64:1c:ae:d3:38:f5","arp _reply_gw_seen":"yes","event_id":"2","vap":"ath3","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:07:28 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=68 anomalies=tcp_latency

Sun Jul 10 21:07:28 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=68 anomalies=tcp_latency

Sun Jul 10 21:07:28 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=02:ec:da:8e:c3:da radio=wifi1 vap=ath3 sta=64:1c:ae:d3:38:f 5 satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:07:37 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"64:1c:ae:d3:38:f5","arp _reply_gw_seen":"yes","event_id":"2","vap":"ath3","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:07:43 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=68 anomalies=tcp_latency

Sun Jul 10 21:07:43 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=68 anomalies=tcp_latency

Sun Jul 10 21:07:43 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=02:ec:da:8e:c3:da radio=wifi1 vap=ath3 sta=64:1c:ae:d3:38:f 5 satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:07:53 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"64:1c:ae:d3:38:f5","arp _reply_gw_seen":"yes","event_id":"2","vap":"ath3","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:07:58 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=74 anomalies=tcp_latency

Sun Jul 10 21:07:58 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=74 anomalies=tcp_latency

Sun Jul 10 21:08:15 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"20:4e:f6:20:f6:7c","arp _reply_gw_seen":"yes","event_id":"1","vap":"ath0","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:08:28 2022 kern.warn kernel: [ 226.147568] [wifi1] FWLOG: [250038 ] AP PS: pspoll switch to Legacy mode

Sun Jul 10 21:08:28 2022 kern.warn kernel: [ 226.147597] [wifi1] FWLOG: [250038 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x0, 0x0, 0x2, 0x641c38f5 )

Sun Jul 10 21:08:28 2022 kern.warn kernel: [ 226.147622] [wifi1] FWLOG: [250038 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x6, 0x0, 0x2, 0x641c38f5 )

Sun Jul 10 21:08:29 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=67 anomalies=tcp_latency

Sun Jul 10 21:08:29 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=67 anomalies=tcp_latency

Sun Jul 10 21:08:37 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=67 anomalies=tcp_latency

Sun Jul 10 21:08:37 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=67 anomalies=tcp_latency

Sun Jul 10 21:08:37 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): Not Adopted (http://192.168.1.128:8080/inform)

Sun Jul 10 21:08:37 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): initial contact failed #3, url=http://192.168.1.128:8080/inform, rc=6

Sun Jul 10 21:08:37 2022 daemon.info mcad: mcad[1315]: ace_reporter.ace_reporter _set_state(): [STATE] transition Unknown -> Selfrun

Sun Jul 10 21:08:37 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): [STATE] entering Selfrun!!!!

Sun Jul 10 21:08:44 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=67 anomalies=tcp_latency

Sun Jul 10 21:08:44 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=67 anomalies=tcp_latency

Sun Jul 10 21:08:59 2022 daemon.info hostapd[1322]: ath0: STA fc:ec:da:8d:c3:da DRIVER: Send AUTH addr=48:2c:a0:dd:81:0d status_code=0

Sun Jul 10 21:08:59 2022 daemon.info hostapd[1322]: ath0: STA 48:2c:a0:dd:81:0d IEEE 802.11: associated

Sun Jul 10 21:08:59 2022 kern.warn kernel: [ 257.288476] ieee80211_update_node_ ecm_flags: node with aid 10 and mac 48:2c:a0:dd:81:0d has been tagged [ dvlan ]

Sun Jul 10 21:08:59 2022 user.info : wevent[1319]: wevent.ubnt_custom_event(): E VENT_STA_JOIN ath0: 48:2c:a0:dd:81:0d / 10

Sun Jul 10 21:08:59 2022 daemon.info hostapd[1322]: ath0: STA 48:2c:a0:dd:81:0d WPA: sending 1/4 msg of 4-Way Handshake

Sun Jul 10 21:08:59 2022 daemon.info hostapd[1322]: ath0: STA 48:2c:a0:dd:81:0d WPA: received EAPOL-Key frame (2/4 Pairwise)

Sun Jul 10 21:08:59 2022 daemon.info hostapd[1322]: ath0: STA 48:2c:a0:dd:81:0d WPA: sending 3/4 msg of 4-Way Handshake

Sun Jul 10 21:08:59 2022 daemon.info hostapd[1322]: ath0: STA 48:2c:a0:dd:81:0d WPA: received EAPOL-Key frame (4/4 Pairwise)

Sun Jul 10 21:08:59 2022 daemon.info hostapd[1322]: ath0: STA 48:2c:a0:dd:81:0d WPA: pairwise key handshake completed (RSN)

Sun Jul 10 21:09:00 2022 user.info : wevent[1319]: wevent.ubnt_custom_event(): E VENT_STA_IP ath0: 48:2c:a0:dd:81:0d / 192.168.1.100

Sun Jul 10 21:09:06 2022 daemon.info hostapd[1324]: ath2: STA fc:ec:da:8e:c3:da DRIVER: Send AUTH addr=48:2c:a0:dd:81:0d status_code=0

Sun Jul 10 21:09:06 2022 daemon.info hostapd[1324]: ath2: STA 48:2c:a0:dd:81:0d IEEE 802.11: associated

Sun Jul 10 21:09:06 2022 daemon.info hostapd[1322]: ath0: STA 48:2c:a0:dd:81:0d IEEE 802.11: sta_stats

Sun Jul 10 21:09:06 2022 daemon.info hostapd[1322]: ath0: STA 48:2c:a0:dd:81:0d IEEE 802.11: disassociated

Sun Jul 10 21:09:06 2022 daemon.info hostapd[1324]: ath2: STA 48:2c:a0:dd:81:0d WPA: sending 1/4 msg of 4-Way Handshake

Sun Jul 10 21:09:06 2022 user.info : wevent[1319]: wevent.ubnt_custom_event(): E VENT_STA_JOIN ath2: 48:2c:a0:dd:81:0d / 3

Sun Jul 10 21:09:06 2022 user.info : wevent[1319]: wevent.ubnt_custom_event(): E VENT_STA_LEAVE ath0: 48:2c:a0:dd:81:0d / 10

Sun Jul 10 21:09:06 2022 daemon.info hostapd[1324]: ath2: STA 48:2c:a0:dd:81:0d WPA: received EAPOL-Key frame (2/4 Pairwise)

Sun Jul 10 21:09:06 2022 daemon.info hostapd[1324]: ath2: STA 48:2c:a0:dd:81:0d WPA: sending 3/4 msg of 4-Way Handshake

Sun Jul 10 21:09:06 2022 daemon.info hostapd[1324]: ath2: STA 48:2c:a0:dd:81:0d WPA: received EAPOL-Key frame (4/4 Pairwise)

Sun Jul 10 21:09:06 2022 daemon.info hostapd[1324]: ath2: STA 48:2c:a0:dd:81:0d WPA: pairwise key handshake completed (RSN)

Sun Jul 10 21:09:06 2022 user.info : wevent[1319]: wevent.ubnt_custom_event(): E VENT_STA_IP ath2: 48:2c:a0:dd:81:0d / 192.168.1.100

Sun Jul 10 21:09:06 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"48:2c:a0:dd:81:0d","eve nt_id":"0","vap":"ath0","event_type":"sta_roam","assoc_status":"0"}

Sun Jul 10 21:09:06 2022 kern.warn kernel: [ 264.151041] [wifi1] FWLOG: [289538 ] WAL_DBGID_TX_AC_BUFFER_SET ( 0x678, 0xc9, 0x81 )

Sun Jul 10 21:09:06 2022 kern.warn kernel: [ 264.151074] [wifi1] FWLOG: [289538 ] RATE: ChainMask 1, peer_mac 81:d, phymode 1044490, ni_flags 0x0605b006, vht_mc s_set 0xfffe, ht_mcs_set 0x00ff, legacy_rate_set 0x0000

Sun Jul 10 21:09:06 2022 kern.warn kernel: [ 264.151096] [wifi1] FWLOG: [289572 ] WAL_DBGID_SECURITY_UCAST_KEY_SET ( 0x0, 0x482c810d )

Sun Jul 10 21:09:06 2022 kern.warn kernel: [ 264.151110] [wifi1] FWLOG: [289572 ] WAL_DBGID_SECURITY_ENCR_EN ( )

Sun Jul 10 21:09:06 2022 kern.warn kernel: [ 264.151120] [wifi1] FWLOG: [289572 ] WAL_DBGID_SECURITY_ALLOW_DATA ( 0x4344f4 )

Sun Jul 10 21:09:06 2022 kern.warn kernel: [ 264.151131] [wifi1] FWLOG: [289598 ] WAL_DBGID_TX_BA_SETUP ( 0x4344f4, 0x0, 0x0, 0x10040, 0x482c810d )

Sun Jul 10 21:09:06 2022 kern.warn kernel: [ 264.151153] [wifi1] FWLOG: [289599 ] RATE: ChainMask 1, peer_mac 81:d, phymode 1044490, ni_flags 0x0605b006, vht_mc s_set 0xfffe, ht_mcs_set 0x00ff, legacy_rate_set 0x0000

Sun Jul 10 21:09:06 2022 kern.warn kernel: [ 264.151171] [wifi1] FWLOG: [289609 ] WAL_DBGID_TX_BA_SETUP ( 0x4344f4, 0x6, 0x2, 0x10040, 0x482c810d )

Sun Jul 10 21:09:06 2022 daemon.notice stamgr: kick-sta-on 48:2c:a0:dd:81:0d ath 0 (reason:On other VAP)

Sun Jul 10 21:09:07 2022 kern.warn kernel: [ 264.493028] ieee80211_ioctl_kickm ac[10925]

Sun Jul 10 21:09:07 2022 kern.warn kernel: [ 264.493058] [UNSPECIFIED] vap-0(at h0):iwpriv[2012] ieee80211_ioctl_kickmac sta 48:2c:a0:dd:81:0d

Sun Jul 10 21:09:10 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","auth_delta":"0","wpa_auth_del ta":"60000","mac":"48:2c:a0:dd:81:0d","vap":"ath0","event_type":"success","assoc _status":"0","ip_delta":"310000","ip_assign_type":"dhcp","assoc_delta":"0","even t_id":"1","auth_ts":"257.243821","sta_dc_reason":"roam"}

Sun Jul 10 21:09:16 2022 daemon.info hostapd[1324]: ath2: STA 48:2c:a0:dd:81:0d RADIUS: starting accounting session ACFADF8077FF1F1C

Sun Jul 10 21:09:16 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"assoc_delta":"0","message_type":"STA_ASSOC_TRACKER","auth_delta" :"0","wpa_auth_delta":"40000","mac":"48:2c:a0:dd:81:0d","vap":"ath2","dns_resp_s een":"yes","event_type":"soft failure","assoc_status":"0","ip_assign_type":"roam ed","event_id":"1","auth_ts":"263.797354"}

Sun Jul 10 21:09:29 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=65 anomalies=tcp_latency

Sun Jul 10 21:09:29 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=65 anomalies=tcp_latency

Sun Jul 10 21:09:44 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=65 anomalies=tcp_latency

Sun Jul 10 21:09:44 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=65 anomalies=tcp_latency

Sun Jul 10 21:09:59 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=70 anomalies=tcp_latency

Sun Jul 10 21:09:59 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=78 anomalies=tcp_latency

Sun Jul 10 21:09:59 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8e:c3:da radio=wifi1 vap=ath2 sta=a2:9a:17:b7:15:1 3 satisfaction_now=78 anomalies=tcp_latency

Sun Jul 10 21:09:59 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"a2:9a:17:b7:15:13","arp _reply_gw_seen":"yes","event_id":"1","vap":"ath2","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:10:07 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=70 anomalies=tcp_latency

Sun Jul 10 21:10:07 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=78 anomalies=tcp_latency

Sun Jul 10 21:10:07 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8e:c3:da radio=wifi1 vap=ath2 sta=a2:9a:17:b7:15:1 3 satisfaction_now=78 anomalies=tcp_latency

Sun Jul 10 21:10:07 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): Not Adopted (http://192.168.1.128:8080/inform)

Sun Jul 10 21:10:07 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): initial contact failed #4, url=http://192.168.1.128:8080/inform, rc=6

Sun Jul 10 21:10:07 2022 daemon.info mcad: mcad[1315]: ace_reporter.reporter_nex t_inform_method(): next inform family: 10

Sun Jul 10 21:10:14 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"20:4e:f6:20:f6:7c","arp _reply_gw_seen":"yes","event_id":"1","vap":"ath0","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:10:29 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=60 anomalies=tcp_latency

Sun Jul 10 21:10:29 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:09:d e satisfaction_now=62 anomalies=tcp_latency

Sun Jul 10 21:10:31 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"48:2c:a0:dd:81:0d","eve nt_id":"1","vap":"ath2","dns_resp_seen":"yes","event_type":"fixup","auth_ts":"0. 0","assoc_status":"0"}

Sun Jul 10 21:10:33 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"cc:f7:35:7d:de:f6","eve nt_id":"1","vap":"ath2","dns_resp_seen":"yes","event_type":"fixup","auth_ts":"0. 0","assoc_status":"0"}

Sun Jul 10 21:10:37 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"20:4e:f6:20:f6:7c","arp _reply_gw_seen":"yes","event_id":"1","vap":"ath0","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:10:44 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=60 anomalies=tcp_latency

Sun Jul 10 21:10:59 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=71 anomalies=tcp_latency

Sun Jul 10 21:11:29 2022 kern.warn kernel: [ 407.162022] [wifi1] FWLOG: [435637 ] AP PS: pspoll switch to HT/VHT mode

Sun Jul 10 21:11:29 2022 kern.warn kernel: [ 407.162050] [wifi1] FWLOG: [435949 ] AP PS: pspoll switch to Legacy mode

Sun Jul 10 21:11:29 2022 kern.warn kernel: [ 407.162061] [wifi1] FWLOG: [435949 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x0, 0x95b, 0x10020, 0x641c38f5 )

Sun Jul 10 21:11:29 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=60 anomalies=tcp_latency

Sun Jul 10 21:11:31 2022 kern.warn kernel: [ 409.162139] [wifi1] FWLOG: [437522 ] AP PS: pspoll switch to HT/VHT mode

Sun Jul 10 21:11:32 2022 kern.warn kernel: [ 410.162200] [wifi1] FWLOG: [439094 ] AP PS: pspoll switch to Legacy mode

Sun Jul 10 21:11:32 2022 kern.warn kernel: [ 410.162227] [wifi1] FWLOG: [439094 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x0, 0x0, 0x2, 0x641c38f5 )

Sun Jul 10 21:11:37 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=60 anomalies=tcp_latency

Sun Jul 10 21:11:37 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): Not Adopted (http://192.168.1.128:8080/inform)

Sun Jul 10 21:11:37 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): initial contact failed #5, url=http://192.168.1.128:8080/inform, rc=6

Sun Jul 10 21:11:44 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=60 anomalies=tcp_latency

Sun Jul 10 21:11:59 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=70 anomalies=tcp_latency

Sun Jul 10 21:12:19 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"48:2c:a0:dd:81:0d","eve nt_id":"1","vap":"ath2","dns_resp_seen":"yes","event_type":"fixup","auth_ts":"0. 0","assoc_status":"0"}

Sun Jul 10 21:12:24 2022 kern.warn kernel: [ 461.876484] [STA_TRACKER] DNS requ est timed out; [STA: 48:2c:a0:dd:81:0d][QUERY: pubsub.googleapis.com.] [DNS_SERV ER :8.8.8.8] [TXN_ID a26c] [SRCPORT 55187]

Sun Jul 10 21:12:24 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","query_3":"pubsub.googleapis.c om.","mac":"48:2c:a0:dd:81:0d","vap":"ath2","event_type":"dns timeout","assoc_st atus":"0","query_server_3":"8.8.8.8"}

Sun Jul 10 21:12:30 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8e:c3:da radio=wifi1 vap=ath2 sta=48:2c:a0:dd:81:0 d satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:12:45 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8e:c3:da radio=wifi1 vap=ath2 sta=48:2c:a0:dd:81:0 d satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:12:59 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"20:4e:f6:20:f6:7c","arp _reply_gw_seen":"yes","event_id":"1","vap":"ath0","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:13:00 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8e:c3:da radio=wifi1 vap=ath2 sta=48:2c:a0:dd:81:0 d satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:13:04 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"48:2c:a0:dd:81:0d","eve nt_id":"1","vap":"ath2","dns_resp_seen":"yes","event_type":"fixup","auth_ts":"0. 0","assoc_status":"0"}

Sun Jul 10 21:13:08 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8e:c3:da radio=wifi1 vap=ath2 sta=48:2c:a0:dd:81:0 d satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:13:08 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): Not Adopted (http://192.168.1.128:8080/inform)

Sun Jul 10 21:13:08 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): initial contact failed #1, url=http://192.168.1.128:8080/inform, rc=6

Sun Jul 10 21:13:15 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8e:c3:da radio=wifi1 vap=ath2 sta=48:2c:a0:dd:81:0 d satisfaction_now=0 anomalies=dns_timeout

Sun Jul 10 21:13:27 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"48:2c:a0:dd:81:0d","eve nt_id":"1","vap":"ath2","dns_resp_seen":"yes","event_type":"fixup","auth_ts":"0. 0","assoc_status":"0"}

Sun Jul 10 21:13:30 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=78 anomalies=tcp_latency

Sun Jul 10 21:13:45 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=78 anomalies=tcp_latency

Sun Jul 10 21:14:30 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=60 anomalies=tcp_latency

Sun Jul 10 21:14:38 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=60 anomalies=tcp_latency

Sun Jul 10 21:14:39 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): Not Adopted (http://192.168.1.128:8080/inform)

Sun Jul 10 21:14:39 2022 daemon.err mcad: mcad[1315]: ace_reporter.reporter_fail (): initial contact failed #2, url=http://192.168.1.128:8080/inform, rc=6

Sun Jul 10 21:14:39 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"48:2c:a0:dd:81:0d","eve nt_id":"1","vap":"ath2","dns_resp_seen":"yes","event_type":"fixup","auth_ts":"0. 0","assoc_status":"0"}

Sun Jul 10 21:14:45 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=60 anomalies=tcp_latency

Sun Jul 10 21:14:48 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"cc:f7:35:7d:de:f6","eve nt_id":"1","vap":"ath2","dns_resp_seen":"yes","event_type":"fixup","auth_ts":"0. 0","assoc_status":"0"}

Sun Jul 10 21:15:00 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=72 anomalies=tcp_latency

Sun Jul 10 21:15:08 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"cc:f7:35:7d:de:f6","eve nt_id":"1","vap":"ath2","dns_resp_seen":"yes","event_type":"fixup","auth_ts":"0. 0","assoc_status":"0"}

Sun Jul 10 21:15:11 2022 authpriv.info dropbear[1821]: Exit (admin): Exited norm ally

Sun Jul 10 21:15:20 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"20:4e:f6:20:f6:7c","arp _reply_gw_seen":"yes","event_id":"1","vap":"ath0","dns_resp_seen":"yes","event_t ype":"fixup","auth_ts":"0.0","assoc_status":"0"}

Sun Jul 10 21:15:29 2022 kern.warn kernel: [ 647.180628] [wifi1] FWLOG: [681317 ] AP PS: pspoll switch to HT/VHT mode

Sun Jul 10 21:15:29 2022 kern.warn kernel: [ 647.180655] [wifi1] FWLOG: [681470 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x0, 0x98c, 0x10020, 0x641c38f5 )

Sun Jul 10 21:15:30 2022 kern.warn kernel: [ 648.180713] [wifi1] FWLOG: [682260 ] WAL_DBGID_PEER_EXT_STATS ( 0xdddd1, 0x0, 0x0, 0xd3ae1c64, 0xf538 )

Sun Jul 10 21:15:30 2022 kern.warn kernel: [ 648.180752] [wifi1] FWLOG: [682260 ] AP PS: pspoll switch to Legacy mode

Sun Jul 10 21:15:30 2022 kern.warn kernel: [ 648.180766] [wifi1] FWLOG: [682260 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x0, 0x0, 0x2, 0x641c38f5 )

Sun Jul 10 21:15:30 2022 kern.warn kernel: [ 648.180787] [wifi1] FWLOG: [682576 ] AP PS: pspoll switch to HT/VHT mode

Sun Jul 10 21:15:30 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=79 anomalies=tcp_latency

Sun Jul 10 21:15:31 2022 kern.warn kernel: [ 649.180787] [wifi1] FWLOG: [683203 ] AP PS: pspoll switch to Legacy mode

Sun Jul 10 21:15:31 2022 kern.warn kernel: [ 649.180815] [wifi1] FWLOG: [683203 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x0, 0x997, 0x10020, 0x641c38f5 )

Sun Jul 10 21:15:31 2022 kern.warn kernel: [ 649.180840] [wifi1] FWLOG: [683518 ] AP PS: pspoll switch to HT/VHT mode

Sun Jul 10 21:15:32 2022 authpriv.info dropbear[2248]: Child connection from 192 .168.1.105:59944

Sun Jul 10 21:15:32 2022 kern.warn kernel: [ 650.180862] [wifi1] FWLOG: [684147 ] AP PS: pspoll switch to Legacy mode

Sun Jul 10 21:15:32 2022 kern.warn kernel: [ 650.180889] [wifi1] FWLOG: [684147 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x0, 0x0, 0x2, 0x641c38f5 )

Sun Jul 10 21:15:34 2022 daemon.info stahtd: stahtd[1320]: [STA-TRACKER].stahtd_ dump_event(): {"message_type":"STA_ASSOC_TRACKER","mac":"cc:f7:35:7d:de:f6","eve nt_id":"1","vap":"ath2","dns_resp_seen":"yes","event_type":"fixup","auth_ts":"0. 0","assoc_status":"0"}

Sun Jul 10 21:15:41 2022 authpriv.notice dropbear[2248]: Password auth succeeded for 'admin' from 192.168.1.105:59944

Sun Jul 10 21:15:44 2022 kern.warn kernel: [ 662.181692] [wifi1] FWLOG: [697046 ] AP PS: pspoll switch to HT/VHT mode

Sun Jul 10 21:15:45 2022 daemon.info mcad: mcad[1315]: wireless_agg_stats.log_st a_anomalies(): bssid=fc:ec:da:8d:c3:da radio=wifi0 vap=ath0 sta=5c:e5:0c:8b:06:a 3 satisfaction_now=79 anomalies=tcp_latency

Sun Jul 10 21:15:46 2022 kern.warn kernel: [ 664.181823] [wifi1] FWLOG: [698617 ] AP PS: pspoll switch to Legacy mode

Sun Jul 10 21:15:46 2022 kern.warn kernel: [ 664.181849] [wifi1] FWLOG: [698617 ] WAL_DBGID_TX_BA_SETUP ( 0x434404, 0x0, 0x9b7, 0x10020, 0x641c38f5 )

Sun Jul 10 21:15:46 2022 kern.warn kernel: [ 664.181875] [wifi1] FWLOG: [698932 ] AP PS: pspoll switch to HT/VHT mode -

FeRkE

őstag

Feliratkoztam erre a discord serverrre ahol tudsz feliratkozni ertesitore ha vmi in-stock lesz. switch 8 POE lite erdekelne. Ma jott is uzenet hogy in stock, mire bekapcsoltam a gepet es beleptem, elfogyott

a discord bot szerint 2 percig tartott a "keszlet".

a discord bot szerint 2 percig tartott a "keszlet". -

DJ. Ru$y

félisten

Sziasztok!

Arra van bármilyen mód, hogy az USG Pro elé kötött szolgáltatói eszközt elérjem a belsőhálózatomból.

Egy gagyi ASUS router például alapbeállításban tudja, ha nem egyezik az ő IP-jével, akkor hiába a WAN-jára van kötve, simán eltalálnak a csomagok a szolgáltatói eszközre majd vissza. (Nem hátrány, ha néha rá tudok nézni a webes felületére, anélkül, hogy rá kellene csatlakoznom közvetlen.)

Szóval a kérdés az lenne, hogy van-e erre bármilyen bekapcsolható opció, vagy valamilyen szabállyal, routtal meg lehet neki mondani, hogy elérjem?

192.168.60.0/24-es alhálóból mennék a 192.168.100.100-as IP-re, ami viszont ugye gyakorlatilag nincs benne a belsőhálómban, mivel az USG előtt van fizikailag.Köszi, ha bárki tud rá valami okosat.

Szakmai kérdésekre privátban nem válaszolok! Használd a fórumot! | R.I.P PH!TV!

-

XENISETE

kezdő

válasz

DJ. Ru$y

#9538

üzenetére

DJ. Ru$y

#9538

üzenetére

Szia, simán el kellene érned. Csak akkor nem, ha letiltottad. Jelen esetben teljesen mindegy hogy benne van a belsőhálón, avagy nem. A USG alapban megcsinálja a routingot a wan interface-en. Azt is jó ha tudod, hiába csinálsz vlan-okat, azok között alapban megvan az átjárás, hacsak azt külön nem tiltod.

-

DJ. Ru$y

félisten

válasz

XENISETE

#9539

üzenetére

XENISETE

#9539

üzenetére

A VLAN-ok közti átjárhatósággal tisztában vagyok persze. "Kiolvastam" már az internetet és van ahol azt írják amit te, van ahol azt írják json-t kell hozzá hackelni stb.

Sajnos nekem nem megy alapból, nem tudom miért.

Struktúra: Telekom FTTH -> ONT -> USG WAN1 -> Unifi switch -> PC

ONT: 192.168.100.0/24-es alhálóban

DHCP bekapcsolva

PPPoE Passthrough bekapcsolva.USG: 192.168.60.0/24-es alhálóban (egyelőre VLAN-ok nélkül)

PPPoE adatok beírva, kapcsolat felépül, van publikus IP, internet flottul megy.USG-ben direkt nincs egyelőre semmi más VLAN összerakva, ugyanis ez lett volna a 0 . lépés, hogy lát-e így kifelé. Azóta már próbálkoztam static routtal a 100-as alhálóra WAN interfacere, de semmi.

Olyan hülyének érzem magam ilyenkor, mikor másnak minden trükközés nélkül működik, nálam meg nem.

Szakmai kérdésekre privátban nem válaszolok! Használd a fórumot! | R.I.P PH!TV!

-

rekop

Topikgazda

válasz

DJ. Ru$y

#9540

üzenetére

DJ. Ru$y

#9540

üzenetére

Természetesen ez így nem fog működni. Kell egy IP cím az ethernet interfésznek, amelyik az ONT-ra van csatlakoztatva, és kell egy NAT szabály is. Először csináld meg CLI-ben, ha működik jöhet a config.json.

Ha az eth0 van csatlakoztatva az ONT-hoz, akkor:configureset interfaces ethernet eth0 address 192.168.100.2/24commit;save;exit

Ezután az USG-ből már tudnod kell pingelni a 192.168.100.100-at(feltételezem ez a szolgáltatói eszköz)

És a NAT szabály:configureset service nat rule 5020 outbound-interface eth0set service nat rule 5020 type masqueradeset service nat rule 5020 destination address 192.168.100.0/24commit;save;exit

Egy kis segítség a config.json-hoz:

USG Advanced Configuration Using config.gateway.json

JSON validatorEladó dolgaim: https://tinyurl.com/5n7jmuvj

-

tothbe

addikt

Tudja valaki, hogy a Ubiquiti által forgalmazott "sajátmárkás" 1 és 8 TB-os HDD-i valójában milyen diszkek? Előre is köszi.

By(e) Tothbe

Új hozzászólás Aktív témák

- Yettel topik

- Újabb Samsungok telepíthetik a Galaxy AI-t

- Luck Dragon: Asszociációs játék. :)

- Aliexpress tapasztalatok

- HiFi műszaki szemmel - sztereó hangrendszerek

- SSD kibeszélő

- Futás, futópályák

- Modern monitorokra köthető 3dfx Voodoo kártya a fészerből

- Politika

- Samsung Galaxy Note20 Ultra - a tollnak nincs ellenfele

- További aktív témák...

Állásajánlatok

Cég: Promenade Publishing House Kft.

Város: Budapest

Cég: Ozeki Kft.

Város: Debrecen

![;]](http://cdn.rios.hu/dl/s/v1.gif)