-

GAMEPOD.hu

Az összefoglalóban igyekeztünk az alapelveket összeszedni mindkét témakörben.

Új hozzászólás Aktív témák

-

Egon

nagyúr

Nocsak, micsoda topic. Lehet hogy itt a helyem?

![;]](//cdn.rios.hu/dl/s/v1.gif)

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Nekem volt olyan trójaival fertőzött fájlom, amit anno kb. 2 engine ha érzékelt (pedig egy gépet sz*rrá fertőzött a családban sajna, tehát valid kártevő volt). Az egyik az Avira volt, azért is szerettem azt a programot. Manapság már sajnos kb. használhatatlan.

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

-

Egon

nagyúr

Jelenleg auditálunk egy állami hivatalt, ahol a minőségbiztosítási portál ki van lógatva a netre, a belépés pedig egy három karakteres (!!!) felhasználónév-jelszó párossal (a kettő ugyanaz) történik.... Vélemény?

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

válasz

sztanozs

#101

üzenetére

sztanozs

#101

üzenetére

Ott van az összes belső folyamatuk részletes leírása pl.

Sajnos egy olyan szakma képviselői, akik a lehető legmesszebb állnak az IT-tól (talán a jogászokat meg a tanárokat kivéve...![;]](//cdn.rios.hu/dl/s/v1.gif) ). Rendkívül nehéz velük megértetni, hogy mi miért okoz jelentős, nem felvállalható biztonsági kockázatot.

). Rendkívül nehéz velük megértetni, hogy mi miért okoz jelentős, nem felvállalható biztonsági kockázatot.[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

válasz

sztanozs

#104

üzenetére

sztanozs

#104

üzenetére

Pontosan. Egyrészt az az ultimate érv, hogy 100 éve így van, sosem volt semmi probléma, másrészt minden változás akadályozza a (kényelmes) munkavégzést...

Voltunk olyan helyen is, ahol akkora káosz volt, hogy nemhogy azt nem tudták megmondani, hogy egyáltalán hány darab és miféle rendszereik vannak, de még azt sem sikerült hosszas kérdezősködéssel sem kideríteni, hogy hány egyáltalán ember dolgozik az IT részlegen...

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Nem vagyunk hatóság, ez nem a mi dolgunk.

Általában IT átvilágításra kérnek fel minket ilyenkor. Most pl. 2 intézménynél is az van, hogy a korábbi IT vezető elment mondjuk nyugdíjba, az új pedig kiharcolta a felsővezetésnél, hogy legyen egy ilyen átvilágítós projekt, mert sokszor nincs normális átadás-átvétel, és az se tudja szerencsétlen, hogy merre meddig.

Meg sokszor jobban elfogadják egy külső, független féltől a javaslatokat. Meg az új IT vezetők ezzel bevédhetik magukat: ha történetesen nem valósulnak meg az általunk javasoltak, akkor egy esetleges incidens esetén tudnak mivel takarózni.

Kábé ezért vannak ezek a projektek."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Nem az összes állami szervre vonatkozik az Ibtv., ergo nem feltétlenül tartoznak a hatóság hatálya alá. Nem tudok bejelentési kötelezettségről ilyen szinten. Mi egy profitorientált Kft. vagyunk, az más kérdés hogy 100%-ig állami tulajdonban. A felmérések eredményét üzleti titokként kezeljük, az átadott jelentés tartalma a megrendelőre tartozik, az ő feladata és felelőssége, hogy mihez kezd vele.

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Így van, egy apk-t akar telepíteni, ehhez kér hozzájárulást, szóval elég béna a cucc.

Egyébként nálunk a cégnél 2 ember is jelezte, hogy tegnap kapott ilyet (miután kiküldtem egy figyelemfelhívó körlevelet)."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Vajh' itt is csak bénáznak, mint a NISZ-nél? [link]

![;]](//cdn.rios.hu/dl/s/v1.gif)

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Szerintem ez félrement.

Kevés dolgot tartok nagyobb b*romságnak, mint havonta jelszót cserélni. Úgy 2015 óta elég nagy szakmai egyetértés van IT biztonsági vonalon abban, hogy hót fölösleges a felhasználókat is cseszegetni 1-3 havonta történő jelszócserével: inkább 6-12 havonta (vagy ha a kompromittálódásnak a legcsekélyebb jele is van) legyen cserélve, de cserében legyen jó (és persze elég hosszú...) az a jelszó...

Sajnos a kapcsolódó szabályozásokat a DOS-korszakban élő vén h*lyék írják, akik képtelenek fejlődni. Pl. a minősített adatkezelés vonatkozásában elő van írva a kilométer hosszú jelszó, de arról hogy milyen jelszóhasht alkalmazz, természetesen egy szó sincs. Tehát elvben szabályos mondjuk KT minősítési szint esetén egy 12 karakter hosszú, LM hash-el hashelt jelszó... Ezt egy mai gépen max. ókát alatt lehetne feltörni (de lehet hogy percek).

Ezt egy mai gépen max. ókát alatt lehetne feltörni (de lehet hogy percek).[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Kérem új SIM-kártyát a céges mobilomba (a régi le-leszakadozik a hálózatról, és mivel a régi után az új céges mobillal is ezt csinálja, vélhetőleg a kártya a ludas). A Telenornál van a céges flotta. Úgy látszik, ők tanultak a SIM-kártyás csalásokból: jött SMS róla (még a régi SIM-re), hogy rögzítették az új SIM-igényt, és leghamarabb 3 óra múlva fogják aktiválni az új SIM-et.

Ergo ha ez csalás lenne, még lenne 3 órám intézkedni.

A Trékom példát vehetne..."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Ennek alapnak kell lennie, különben nem tudnál olyanokra riasztani, hogy mondjuk Gipsz Jakab kimegy a bejáraton (küldi a logot a beléptető rendszer), és rá 5 percre Gipsz Jakab bejelentkezik a belső hálón stb. Qradar, ingyenesek közül a TheHive biztos tud ilyet.

Van olyan is, hogy mondjuk másodpercenként jön több száz riasztás, de azokat összefogja egy ticketbe: ez szerintem már egyedi fejlesztés szokott lenni (de rákérdezek hogy mifelénk ezt hogy oldják meg)."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Salted hash gyakorlati implementációkról tudtok linkelni valami jó írást?

[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Arra vagyok kíváncsi, hogy miképp érdemes megvalósítani a gyakorlatban felhasználónként eltérő sózást (tehát hogy ne ugyanazt a sót használja minden egyes júzernél a program).

1. Hol történik a hashelés: kliens vagy szerver oldalon?

2. Random sót érdemes felhasználóként használni, vagy biztonságosnak tekinthető, ha mondjuk a felhasználónév minden páratlan karakterét (vagy hasonlót) használunk sózásra??

3. Ha random a só, akkor azt gondolom el kell tárolni a szerveren - ez felvet biztonsági aggályoakt akkor is, ha valami védett adatbázisban tárolódik (hiszen a hozzáférés is ott van az adott szerveren valamilyen automatizmus formájában, hogy működhessen az authentikáció)."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Szivárványtábla ellen a sima sózás is véd (ha mindenkinél ugyanazt a sót használják), ofline törés ellen nem.

Ha jól értem, akkor azért jó a random sózás, még ha megszerezhető is, mert a támadó oldalán ugyan tudod (megszerezheted) hogy melyik hash-hez melyik só tartozik, de azt már nem tudhatod, hogy melyik jelszóhoz tartozik az adott só, ergo ha offline akarod törni, akkor minden jelszót ki kell próbálnod minden (megszerzett) sóval, jól gondolom?

Bár ez még mindig nem tűnik elégségesnek, mert gyenge jelszó ellen nem véd szerintem (ehhez persze az kell, hogy sok hasht szerezzen meg a támadó, a hozzájuk tartozó sókkal egyetemben).[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Most találtam rá erre blogra: [link]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Még mindig password hash: SHA512-t ilyen célra használni, még biztonságosnak mondható? Egymásnak ellentmondó infókat leltem fel ezzel kapcsolatban a neten.

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Az a gond, hogy az adott keretrendszerben viszonylag egyszerűen max. SHA512-vel lehetne megvalósítani a kérdést.

Nekem a fentiekből az jön le, hogy ha ki van kényszerítve a megfelelő hosszúságú jelszó (mondjuk minimum 11-12 karakter), akkor biztonságosnak tekinthető az SHA512 is.[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Az scrypt jobb a bcryptnél, ha már itt tartunk, argon2-t nem ismerem.

Másrészt szivárványtáblás támadással (legalábbis nagyméretűvel) tipikusan angol (vagy legalábbis a magyarnál elterjedtebb nyelvű) szivárványtáblák készülnek, harmadrészt mint írtam, legalább 11-12 karakteres jelszó lenne...[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Mi csináltunk ilyen vizsgálatot, célzott adathalász levéllel, kivétel nélkül mindenki beszívta (én fogalmaztam meg a leveleket...

![;]](//cdn.rios.hu/dl/s/v1.gif) ).

).

Ezt úgy érdemes megcsinálni, hogy ha tisztán a biztonságtudatosságra vagy kíváncsi (és irreleváns, hogy megfogná-e a spam filter vagy bármi más), akkor az üzemeltetéssel kell white list-re rakatnod minden kapcsolódó elemet (az adott e-mail címet/címeket, ahonnan a levél jön, a fájlneveket stb.)."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Szerintem nagyjából semmi értelme egy ilyen akciónak, mert mindenképp bejön.

Pl. küldesz a HR-esnek egy levelet, hogy adott nyitott pozícióra jelentkeznél, csatoltad a CV-d pdf-ben. Ki az aki nem nyitná meg, ha egyszer ez a dolga?

Célzott adathalász támadás ellen nincs védelem, max. annyit lehet elérni, hogy ne adják meg az adataikat, linket lehet ellenőriztetni a felhasználóval (hogy hova visz), de csatolt fájlt mindenképp meg fognak nyitni (legalábbis hasonló esetben, mint amit a fenti példa mutat)."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Az igaz, de nem véletlenül említettem a pdf-et (valami csinos kis Adobe Reader 0day vulnerability-val megspékelve természetesen). Te is pdf-el indítottad ezt a szálat, ha jól rémlik.

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

A fillérektől a csillagos égig terjed a határ.

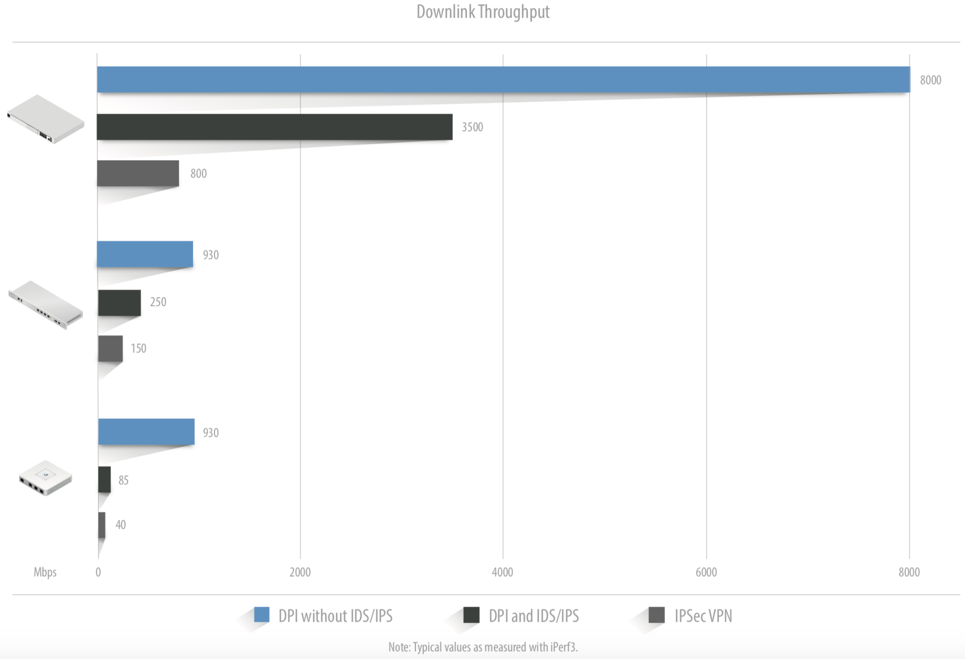

Ahogy nézem, EDR talán van freeware is, egy alap IDS meg mondjuk egy kisvállalati hálózati eszköz (pl. Ubiquiti USG-Pro, UDM-Pro) részeként is elérhető, mondjuk 100-200K környékén."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

-

Egon

nagyúr

Jövő hét utáni héten kezdem az ISO 27001 Lead Auditor képzést az SGS-nél.

Kíváncsi leszek, hogy milyen lesz...

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Köszi, neked is...

Jövőre, ha minden jól megy, lehet nekifutok a CISA-nak is (vagy lehet inkább CISM), és ezzel a minősítés-halmozást jó eséllyel befejeztem. Öreg vagyok már ehhez...![;]](//cdn.rios.hu/dl/s/v1.gif)

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

-

Egon

nagyúr

Továbbra is csak azt tudom mondani, mint eddig: kizárólag arra jó, hogy ha állami szervnél akarsz elhelyezkedni (olyan szervezetnél, amire vonatkozik az Ibtv.), vagy némi előnyt jelenthet, ha olyan tanácsadó céghez mész, ahol szolgáltatnak kihelyezett informatikai biztonsági felelőst, állami cégeknek.

Pl. nekem jól jött, amikor az egyik ügyfelünknél, egy állami Zrt-nél kerestek ilyen embert (IBF-et), mert a cégünk engem tudott nevezni erre a feladatra, ergo volt kompetenciánk. Persze ennek hiányában ment volna a CISA-s kolléga - és az ő papírját más projektekben is tudtuk hasznosítani: olyan projektekben, ahol meg az volt a követelmény, és én semmit sem értem volna az EIV végzettségemmel...

Summa summarum: ha az ember komolyan gondolja ezt a szakmát, akkor jó eséllyel szüksége lesz legalább egy nemzetközi minősítésre. Hard security vonalon (azaz etikus hacking) szerintem az OSCP a legjobb papír (ami relatíve olcsón elérhető); a magyar CEH képzések (kivéve talán a Kürt Akadémiás képzést, ha még van olyan) jóval kevesebbet érnek. Soft security vonalon vagy az auditori képzésekre érdemes rágyúrni (egy ISO27K LA-t pl. jól kiegészíthet egy EIV képzés, főleg ha még mondjuk a Hptv. kapcsolódó követelményeivel és az MNB rendeletekkel is képben vagy), vagy az ISACA-s képzések azok, amit széles körben elismernek (CISA, CISM, CRISC). Aztán egy kicsit a kettő között (de még mindig soft security) ott van mondjuk a CISSP (bár azt első minősítésnek én nem vállalnám be).

És persze lehet feljebb is lépkedni, a már említett SANS-os képzésekkel.

Ha meg rengeteg időd van, akkor lehet valami ITSEC témájú MSC-t letenni (nincs túl sok, de azért akad 1-2): ez is jó ajánlólevél lehet 1-1 pozira.[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Egyébként a kapcsolódó feladat (a képzés megnevezése ellenére) igen ritkán jelent valós vezetői beosztást... A törvény is "elektronikus információs rendszerek biztonságáért felelős személy"-ről beszél...

A legtöbb szervezet, akire vonatkozik az Ibtv, az mind önkormányzat. Relatíve igen sz*rul fizetnek, max. csak arra jók hogy gyakorlatot szerezz velük. Más szervezeteknél szintén felvesznek erre egy főt, legjobb esetben a legfelsőbb vezető közvetlen alárendeltségébe, de simán előfordul olyan is, hogy a gazdasági részleg alatt elhelyezkedő informatikai vezető beosztottjaként dolgozik az illető... Elvárás és a célok megvalósításához szükséges keret konvergál a nullához: a legtöbb esetben csak papírok legyártását (és persze a felelősség vállalását...) várja el az adott szervezet vezetése: a legtöbb ilyen vezető nem érti meg az információbiztonság fontosságát, szerepét és jelentőségét.

1-1 helyen, ahol van némi személyzet is a biztonsági feladatok ellátására (nem ide keverendő az üzemeltetés azon része, akik ITSEC feladatokat látnak el, pl. a tűzfalasok stb.), ott esetleg jelenthez ez egy osztályvezetői állást (pl. az ORFK-n ez a helyzet, hogy mondjak egy konkrétumot is)."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Ácsi.

1. Nem ártana tudni a felhasználási célt. Egyébként (ahogy fentebb írták) a legtöbb algoritmus csak pszeudo-random lesz, ha már tutifixbiztos megoldást szeretnél, akkor lehet megfelelő hardverbe beruházni...

2. Ki mondta, hogy használok(unk) egyáltalán bármilyen jelszógenerátort?

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

sh4d0w utmutatasaval sikerult beazonositanunk, hogy mely irany az a szakman belul ahova erdemes lenne orientalodni es ez a SOC Analyst.

No offense, de akinek kalapács van a kezében, az hajlamos mindent szögnek nézni...![;]](//cdn.rios.hu/dl/s/v1.gif)

Személy szerint ez kb. a legutolsó terület lenne ITSEC-en belül amire specializálódnék."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Maximum nagyon kis cégnél van az, hogy aki a SOC-ba van beosztva, dolgozik pentesterként is.

Egyébként a SOC-ban is van blue meg red (jobb helyen purple meg még pár szín) team, meglehetősen eltérő feladatkörrel. Nyilván egész mást csinál és más szinten is van mondjuk egy SOC analyst vagy egy SOC architekt...

Egyébként nagyjából három területre szokták osztani az ITSEC-et: van a soft security: CISA és/vagy ISO 27001 LA, tehát az auditori vonal; aztán van a hard security: pentester, CEH vagy OSCP végzettséggel; és van a SOC. Persze ott vannak még mondjuk a tűzfalasok, de őket inkább az üzemeltetéshez szoktam sorolni. És persze némi átfedés lehetséges: egy SOC red team-ben dolgozó az tulajdonképpen etikus hacker, tehát végezhet pentesztet is ha éppen arra van szükség.

Természetesen tovább is lehet specializálódni: az infra sérülékenység vizsgálathoz leginkább üzemeltetői ismeretek kellenek (oprendszer, hálózat), míg mondjuk egy forráskód-elemzéshez nyilván (ex)fejlesztő kell..."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Ez nem igazán így van.

Általában minden cégnek van valami módszertana, ami alapján sérülékenység vizsgál (pentestet ne kerevjük, az egy kicsit mást jelent: legtöbbször sérülékenység vizsgálatot rendelnek).

Eleve nem lehet egyforma két meló: van külső és belső vizsgálat, black box, gray box, ritkábban white box. Lehet konfiguráció elemzés is, egyre többen rendelik. A vizsgálat lehet infra, webalkalmazás, mobil alkalmazás, vastag kliens stb., ezek hol markánsan, hol csak némileg térnek el egymástól.

Egy technikaibb beállítottságú embernek szvsz pont jobb mint a SOC: változatos azokon a helyeken, ami érdekes, ugyanakkor a módszertan megléte támpontot is ad olyan tényezőkben, amit fárasztó lehet negyvenharmadszor is meleg vízként feltalálni.

Pont hogy a SOC az ami repetitív, sok esetben uncsi tevékenység. Szerintem."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Miért tesztelnéd sokadszorra ugyanazt a rendszert?

Mi szolgáltatásként nyújtjuk ezt a tevékenységet, ügyfeleknek. Hol X cég rendszerét teszteljük, hogy Y cégét, hol Z cégnél tesztelünk, sok esetben különböző teszteket (persze van negyedévente visszatérő projekt is, pontosabban csak volt, mert elvitte egy bizonyos cég a projektet - ahol csak négyig dolgoznak...![;]](//cdn.rios.hu/dl/s/v1.gif) ).

).

Az elmúlt szűk 4 évben teszteltünk (a teljesség igénye nélkül) hitelesítés szolgáltatói rendszert, távközlési szolgáltatóit (ráadásul volt LTE-450 is, ha ez mond valamit...), voltak készüléktesztek is, tévéműsor szavazás mobilappot, egyéb mobilappot, bradcast rendszereket (!), különböző dokumentumkezelő és számlázó rendszereket stb. Ez lenne unalmas?

Idehaza az etikus hackerek (megkockáztatom) 80%-a nem "belső" projekteken vesz részt...[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Nos, nem vagyunk egyformák, az tény. Ugyanakkor továbbra sem értem, hogy ha a penteszt unalmas, akkor a SOC mitől nem az: ha belső SOC-ról beszélünk, akkor ugyanaz az N darab rendszer vonatkozásában kell riasztásokat kezelni, ráadásul a 14568. "Kínából toltak port scant" típusú jelzés kivizsgálása mitől nem unalmas, de inkább hagyjuk.

Kinek a pap, kinek a papné."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

válasz

sztanozs

#324

üzenetére

sztanozs

#324

üzenetére

Nyilván példa volt, lehet hogy nem a legjobb, de azért lássuk be: egy SOC-ban a kezelendő események jelentős része viszonylag egy (vagy néhány) kaptafára épülő történet szokott lenni (legalábbis alacsony szinten mindenképp; L3 szinten persze már nem biztos).

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Nekem is van DPO vizsgám, Gill and Murry, + NKE-n EIV képzés (meg pár kisebb, jellemzően 3-5 napos képzés; kiemelkedik közülük a 3 hetes rendszerbiztonsági felelős képzés (még anno Bólyai), ami mondjuk a minősített adatkezeléshez kapcsolódik). Plusz 4 évig voltam NAIH-nál bejelentett adatvédelmi felelős (az egész seregben hatan voltunk ilyenek; ebből három a szakmai irányításban dolgozott).

A kérdésekre válasz: nem hinném hogy megéri kis hazánkban MSC-t lerakni ezen a területen.

Ha soft security képzés, akkor én a CISA-CISM-CRISC vonalon indulnék el (főleg ha már megvan az ISO27K LA), tehát az ISACA-s vonalon (persze ha jól beszélni angol).

Esetleg, ha némi gépközelibb tudás is van, akkor később mehet a CISSP, ami nagy fless szerintem.

Egyébként meg a gyakorlatot semmi sem pótolja. El kell helyezkedni ezen a területen (lehetőleg nem egy állami intézmény elektronikus információbiztonsági felelőseként, bár eleinte abból is lehet tanulni - preferált egy tanácsadó cégnél seniorrá válni), aztán ha nem tetszik valami, akkor váltani (jah, és folyamatos önképzés)."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

Új hozzászólás Aktív témák

- gban: Ingyen kellene, de tegnapra

- Kínai, és egyéb olcsó órák topikja

- Gumi és felni topik

- Telekom mobilszolgáltatások

- AMD K6-III, és minden ami RETRO - Oldschool tuning

- YouTube

- Stellar Blade

- A Watch7-tel debütálhat a Samsung vércukormérője

- Robot fűnyírók

- Autós topik látogatók beszélgetős, offolós topikja

- További aktív témák...

![;]](http://cdn.rios.hu/dl/s/v1.gif)