Új hozzászólás Aktív témák

-

Grg

tag

Bocsi, lehet nem volt egyértelmű, de azon értetlenkedem, hogy van két gép, egy G3420-as W7/32-vel és egy i7-6700 W10/64-el.

Mindkét gépre települt a win frissités, ugyanaz a víruskergető van (KIS, kompatibilis) mégsem ugyanaz az eredmény, a 32-bites win7-re mintha nem is települt volna a frissítés...

(Csak a rouge data cache az érdekes, BIOS egyikhez sincs még friss)

[ Szerkesztve ]

-

Frawly

veterán

Aki nem kap a lapjához BIOS-frissítést, és nem használ túl sok Windows-specifikus dolgot, az a Linux használatával tud a procijához mikrokódot használni, amit a kernel betölt minden egyes bootkor. Csak így nem a BIOS-ban lesz a mikrokódfrissítés, hanem az OS fogja tartalmazni. Azt nem tudom Windowshoz létezik-e ilyen opció.

-

Frawly

veterán

válasz

Csókolom

#287

üzenetére

Csókolom

#287

üzenetére

Pedig hidd el, ilyen dátumoknak nem lehet beugrani. Mindenki tippelget mindenféle évszámokat, hogy az azutániak sebezhetők, de hogy ténylegesen mi az igazság, azt az Intel tudja. Amíg ki nem derül, addig kár évszámokkal barkochbázni.

Személy szerint 99,9%-ban biztos vagyok benne, hogy a legkorábbi Core és Core2 procik is érintettek (mivel ezek nem sokban különböznek az első generációs Core i prociktól). Nem csak a Core 2, de Core „nemkettő” Duo és Core Celeron / Pentium, stb. is. Az inteles listán még nincsenek rajta, de mint a lista elején is írják, később bővülhet a kör.

#296 PPatrik: nagyon helyes, ne tedd fel a frissítést. Nem csak most érdemes elkerülni, hanem később is, mikor már ezt a sérülékenységet konkrét malware-ek aktívan kihasználják. Volt aki már most megpróbálta frissíteni a gépét, de nem volt rajta védőfelszerelés, és mentőt kellett hívni, de már nem tudták defibrillátorral sem újraéleszteni. Ezeket a patcheket amúgy is csak a gyáváknak találják ki, akik nem mernek veszélyesen élni, meg mindenféle szutyokkal lassítani akarják az amúgy túl gyors gépüket, és nem látják, hogy csak megvezetik őket. Nyilván csak túl van pánikolva és lihegve az egész, igazából nem kell vele foglalkoznod. Mert ki támadna ezzel egységnyi sugarú magánfelhasználót? Nem érné meg. A malware-eket eleve úgy írják, hogy figyeli a megtámadott gépet, és ha látja, hogy csak egyszerű user gépe, akkor inkább nem fertőzi meg, meg nem támadja jófejségből, és nem úgy megy, hogy terjedésnek indul, és az összes útba eső, sebezhető rendszert vakon bedarálja, azzal csak a biztonsági szagértők riogatják az embereket. A malware-írók eleve mindig nagyon szociális egyének, akik szolidárisak, kíméletesek az átlag polgár felé, és tömeges károkozás sose céljuk. Ugyanez van nem IT területen az oltásokkal, a kormánynak csak egy jó alkalom, hogy chipet ültessen beléd, pedig nem lenne szükség semmilyen oltásra, ha edzed az aurát, és az kellően erős, akkor minden betegségtől megvéd élethossziglan.

-

ddekany

veterán

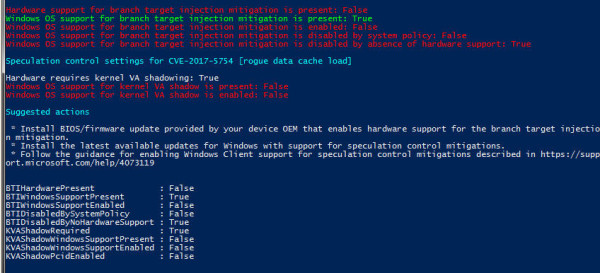

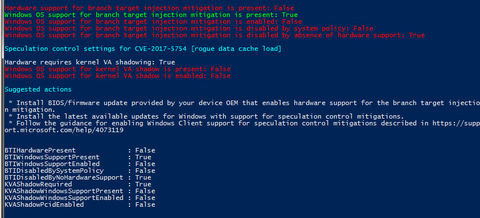

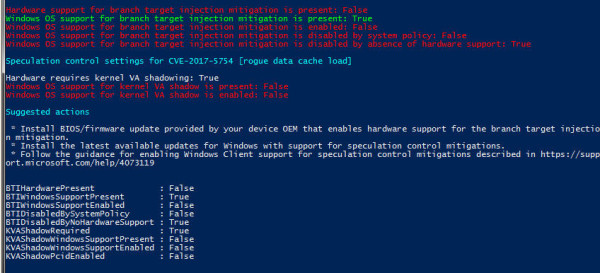

Ilyesmivel találkoztam, talán ez is u.a. A lefolyás ez volt:

1. Antivírus (Avira) verziót ellenőrzöm szemmel, elvileg kompatibilis KB4056894-el.

2. regedit-el megnéztem ott van-e a HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\QualityCompat alatt amit MS leírt, de nincs is ilyen kulcs... nem túl biztató.

3. Windows Update magától felajánlja KB4056894-et, letölti, telepít látszólag. Kiírja, hogy újra kell indítanom a gépet a befejezéshez. Újraindítom.

5. Get-SpeculationControlSettings szerint nincs fent semmi, minden piros. Anyád.

6. regedittel megint megnézem ott van-e a QualityCompat, és jé most már ott van. Avira újraindításnál rakta csak oda talán?

7. Windows Update-ben megnézem mi lett a KB4056894-el, és csak simán ott van újként, mintha soha le se töltötte volna! (A már telepítettek listájában értelemszerűen(?) nem szerepel, sikertelenként sem.)

8. Újra letölti, újra felteszi, újraindítást kér, újraindulunk... perceket szenved telepítéssel.

9. És most már fent van, Windows Update-ben is (lásd telepítettek listáját), meg Get-SpeculationControlSettings szerint is. -

Frawly

veterán

Na, szerintem megyek aurát erősíteni én is, mivel ellentétes infók vannak a neten. A legtöbb oldalon azt írják, hogy a Spectre2 foltozásához nem elég az OS-ben kernel patch, de kell CPU mikrokódfrissítés is. Viszont ez a forrás azt írja, hogy csak a Skylake és attól újabb prociknál kell frissíteni a mikrokódot, az ezektől régebbieknél elég a kernelpatch egymagában. Most mi az igazság? Mindenesetre az Intel oldalán a legújabb mikrokódcsomag (az összes Intel-procihoz jó) 2017. november 17-ei. Újabbat nem találok. Több cikk azt írja, hogy az Intel a partnereknek (alaplapgyártó) adta le, de a saját oldalára miért nem teszi ki, hogy azok is hozzáférjenek, akiknek a lapja nem kap új BIOS-t? Egy 3-4 megás fájlnak kéne lennie az egésznek, nem igaz, hogy nem fér el.

-

Vagy túl árulkodó lenne? RedHat-hez már láttam mikrokód updateket, de azok lehet, hogy még az AMT-hez vannak... Másik kérdés, hogy mikor frissülnek a vírusirtók? Apósnál is, update fent, vírusirtó van, de nem kompatibilis... de elvileg csak a Security Essentials van fent neki...

@Gabor7th : Igen, azok által kiírt dolgokról beszélgetnek...

[ Szerkesztve ]

Mutogatni való hater díszpinty

-

pylon

tag

vírusirtók mikor frissülnek arról a gyártót kell kérdezni, de most már megtörtént vagy a napokban fog a javítás miatt

van közösség átal készített lista

itt azt írják az Essential frissült

Windows 10's built-in Windows Defender and Windows 7's free but not built-in Microsoft Security Essentials are compatible with the update, according to Microsoft. -

ddekany

veterán

Amennyire én tudom... az alapján amit futólag láttam (nem bulvárban)...

Azt hiszem Skylaketól (vagy ilyesmi... egy bizonyos generációtól) már nem működik a "ret" utasításra (ősi gépikódú utasítás) épülő brach target injection szabotáló hákolás... Tehát kell egy új "következő ugrásnál ne spekulánskodj" utasítást kell bevezetni, és ezt új mikrókoddal meg tudják tenni. De mindkét módszernél újra kell fordítani a programot (kernelt, hypervisort, stb.), hogy az vagy a "ret" hákolás legyen a dinamikus ugrásoknál, vagy az új utasítást betegyék elé.

A mikrokód frissítést az Intel tudtommal nem kínálhatná fel letöltésre, technikai okból. Az új mikrokód nem tárolódik a CPU-ban permanensen (tudtommal), hanem minden egyes gépindításkor fel kell bele tölteni egy másik programnak. Ez lehet a BIOS vagy hát UEFI-ben, vagy OS megteszi bootoláskor. Linuxnál szokás az utóbbi, Windows-nál viszont tudtommal valamiért nem, és akkor ott marad a BIOS update-re várás...

[ Szerkesztve ]

-

dpalotas

csendes tag

Gyerekek a memóriavezérlő mikor került bele a cpu-ba?

Szerintem ez a megoldás.....

-

PPatrik

aktív tag

Komolyan, ti ennyire értetek hozzá?

Komolyan, ennyire veszélyes, ha 1.5KB/s-el tud valami olvasni a memória bármely részéből?

Komolyan, találnának az én memóriámban bármit, amit egy keyloggerrel nem lehetne ellopni?

Komolyan: tudtátok, hogy admin jog sem kell egy keyloggerhez?

Mint mondtam, van az a környezet, ahol ennek a javítása nagyon fontos, de ezek nem az otthoni felhasználók. Másrészt a frissítés pedig egy olyan kernelt érintő változás, amivel lehet nem árt várni egy picit, amíg kiforrja magát. -

R3nts

senior tag

válasz

Csókolom

#287

üzenetére

Csókolom

#287

üzenetére

Szia!Már teljesen bekeveredtem...EZ most akkor érintett proci? : Intel Core2Duo E7600 45nm-es Wolfdale 3M

[ Szerkesztve ]

ASROCK B450PRO4,CorsairVengeance 3200MHz LPX2X8GB,RYZEN5 2600,WD S500G1B0C NVMe SSD+AXAGON CLR-M2,SapphireRadeon RX570/4GB Nitro+OC,FSP Hexa85+450W,ZalmanZ1NeoBlack,Alpenföhn BN BlackRGB,W10Pro/x64, Xiaomi Redmi Note 9Pro 6/128

-

Csatlakozóm az előttem szólókhoz. Ezeket a backdoorokat készakarva építették bele. Most jött el az idő amikor már túl sokan tudtak róla és úgy döntöttek hogy akkor itt a vége és javítják . Persze attól még marad ezer másik ......

1151,AM4,1366,2011, - Lapok,procik,vinyók,tápok,vga-k -akciósan. - 70-2340239

-

zsid

senior tag

Ilyen gebaszoknál ki készíti a promóciós "logókat" ? A Spectre halloweenes emblémája nagyon tuti lett

<tRucKdriFteR>

-

Ők is úgy voltak vele, hogy minek megváltoztatni a jelszót

És minél kevesebb rés van, annál jobb.

@pylon : Költői kérdés volt.

@kymera : Azért a Spectre/meltdown nem backdoor. A ME esetleg backdoor, bár én nem tartom annak (az egy rosszul megvalósított feature, ami emiatt lett backdoor).

[ Szerkesztve ]

Mutogatni való hater díszpinty

-

Cane

őstag

Milyen frissítéseknek/hibajavításoknak kellene megtörténnie, ill. melyik hardvereken/szoftvereken, hogy biztonságos rendszerről beszéljünk?

[ Szerkesztve ]

▫■ Ω Sēctσr - Γhē lαsτ lιηē σf dēfēηsē ▪□

-

Csókolom

tag

persze, hogy nem az otthoni felhasznalo az igazan erdekes, hanem az Intel szerver processorok. Pl. a Intel® Xeon Phi™ Prozessor 72 darab Ouf-of-order maggal is dolgozhat. Tehat a szerverröl lehet lehalaszni az cegek illetve felhasznalok adatait (nemcsak jelszavakat). Elmeletileg, mert ez allitolag Meltdown-al bizonyitottan meg nem törtent meg. Egyetlen egy eset sem ismert!

Az Intel szerverek -amiken az otthoni felhasznalok pörögnek (szerver nelkül nincs internet) lehetnek igy -elmeletileg, mert meg egy eset sem ismert- Bela adatait lelopni.Mit bis zu 72 Out-of-Order-Kernen liefert der neue Intel® Xeon Phi™ Prozessor über 3 teraFLOPS (Fließkommaoperationen pro Sekunde) Spitzenleistung mit doppelter Genauigkeit und gleichzeitig 3,5-mal mehr Rechenleistung pro Watt als die vorherige Generation.

[ Szerkesztve ]

-

-

-

Csókolom

tag

valoszinüleg -pedig a linkelt Intel listan nincs rajta- , mert A Pentium-Pro-tol kezdve mar volt Out-of-Order a prozesszorban. A pentium-Pro mar tudta az Out-of-Order-t.

Az pedig 1995 volt.[ Szerkesztve ]

-

v1rus

tag

Nem olvastam vegig a ~300hszt csak az elso 50et, meg az utolso oldalt nagyjabol, de ez a Get-SpeculationControlSettings nekem nincs is fent a gepemen, powershell unrecognized parancsnak titulalja. A kerdesem h ez miert van? (AMD Ryzenes gep, ha ez szamit). Frissitesekbol a KB4056892 fent van, a KB4056894 nincs.

Szerk: kozben megtalaltam a problemat, ez nem a rendszer resze, fel kell tenni innen: https://support.microsoft.com/en-us/help/4073119/protect-against-speculative-execution-side-channel-vulnerabilities-in

Utana mar mukodik nalam is.[ Szerkesztve ]

-

#73749248

törölt tag

https://www.techspot.com/news/72612-western-digital-cloud-drives-have-built-backdoor.html

A WD (?) fejlesztői is úgy gondolhatták, hogy egy ilyen NAS-ról nincs mit ellopni...Ezt csak azoknak, akik az ilyen problémákra nagyképűen legyintenek.

-

ddekany

veterán

Látom sikerült, de Windows 7 felhasználók kedvéért hozzátenném, hogy először le kell tölteni MS-től új PowerShell-t, mert azzal az ősivel ami alapból fent van, a telepítő parancs sem megy.

Másik csoda, amit Windows 7-en (64) tapasztalok, hogy "PCID optimization is enabled: False". Ez Haswell CPU-val, ami kizárt, hogy ne tudná ezt. Az arra lenne, hogy kevésbé lassítson a javítás.

-

-

Frawly

veterán

Igen, csak ennyire értünk hozzá. Persze ahhoz eléggé, hogy értsük, amit írsz. Ennek ellenére lebecsülöd ezt a sebezhetőséget. Egyrészt ez az 1,5 KB/sec is olyan szám, amit valaki bedobott, mint a 30%-os lassulást, meg az 50%-kal dúsabb L'Oréal-szempillákat, nem tudni mi igaz belőle. Másrészt ha tényleg max. 1,5 KB/sec igaz is, attól még elég veszélyes, mert pont elég a memóriából az a párszáz bájtos részletet kiolvasni, amiben mondjuk az admin/titkosítás jelszava van. Ezekben a támadásokban nem az a veszélyes, hogy kiolvas valamennyit, hanem más támadások előtt nyitja meg az utat. Egyelőre még nem használják ki aktívan, de ez változni fog elég gyorsan.

-

Frawly

veterán

A mikrokód már rég nem tárolódik. Alapvetően a BIOS-ban van, de a Linux is be tudja tölteni. Nyilván minden bootnál be kell tölteni, akárhol is van. A Windows ezt még nem tudja, de nem annyira nagy feature, hogy ne tudnák beleintegrálni. Azoknak ez életbevágó, akiknek a gépe nem kap BIOS frissítést.

Egyébként Linux alatt a Debian-alapú disztrókon már van mikrokódfrissítés, egy 20171215-ös verzió (Arch Linuxszal nem lehet sajnos megetetni), mikor az Intel oldalán csak 20171115-ei a legújabb. A hírek szerint nem publikálta az Intel, hanem a gyártóknak küldte el, hogy BIOS-frissítés készüljön belőle, de nem értem miért kell ezt a lehetőséget megvonni azoktól, akiknek a lapja nem kap majd új BIOS-t.

-

#73749248

törölt tag

-

ddekany

veterán

Ezt mondom, hogy ezért nem kínál az Intel átlag felhasználónak letöltésre mikrokódot, mert

mi töltené be? Egyébként azóta láttam, hogy Windows-nál is alkalmazott már MS mikrokód frissítést, még nagyon régen valami stabilitási hiba miatt. Tehát mégsem teljesen idegen tőlük. -

R3nts

senior tag

Szép napot Mindenkinek!Megint kérdezni szeretnék,és tök amatőr vagyok a témában... olvasgattam teljes egészében ezt a topicot,az itt linkelt erről szóló hivatkozásokat is...megpróbáltam magamnak érthetővé tenni ezt az egészet...állítsatok pályára, ha valamit nagyon benéztem,köszönöm!

Szóval a napvilágot látott kernel-szintű sebezhetőség,amire felhivták a világ figyelmét, adott...ezt a sebezhetőséget ugye AV nem jelzi,mert ez még a usernél nem egy gépén garázdálkodó malware,vagy bármi, ez egy kihasználható rés a hardware-es védelmen.. ha viszont ezt a rést külső negatív tényezők befolyásolják(hacker-támadás a gép ellen pl.)akkor sem lesz az átlag user számára észrevehető következmény?Pl, ha már bejuttattak valami rosszindulatú kódot,az AV jelez erre megfelelő AV update-ek után...?Vagy ez a kiskapu "csak"arra van, hogy kiolvasson/kilopjon adatokat a memóriacímekből...?!

Egy hozzám hasonló átlag-átlag usernek egy Win újratelepítés egy rémálom...nem a telepítés miatt,az "újrabelakás" miatt inkább,a saját cuccok kimentegetése,visszatétele,programok újrarakása,etc...

Értem hogy ez egy óriási biztonsági rés,amiről itt szó van...de EGYELŐRE ezt kihasználva nem történt még behatolás,és személyes adatok kinyerése a gépemből...?!Vagy ha történik is,erre a telepített AV sem fog megnyikkanni sem...?!

Megmondom őszintén ezt a Win Update-et(itt van már,jelzett)meg még nem merem feltenni,mert az én szakadék kis konfigom ha ez még jócskán belassítja,akkor már igencsak használhatatlan lesz...és akkor ugyanott vagyok,sőt... Újra kell húznom a Wint, újra belakni,és innentől kezdve bármelyik következő havi rollup-ban úgyis benne lesz ez a cucc ami belassítja drasztikusan ezt a konfigot,cserébe a "védettségért"...tanácstalan vagyok...

Újra kell húznom a Wint, újra belakni,és innentől kezdve bármelyik következő havi rollup-ban úgyis benne lesz ez a cucc ami belassítja drasztikusan ezt a konfigot,cserébe a "védettségért"...tanácstalan vagyok...

[ Szerkesztve ]

ASROCK B450PRO4,CorsairVengeance 3200MHz LPX2X8GB,RYZEN5 2600,WD S500G1B0C NVMe SSD+AXAGON CLR-M2,SapphireRadeon RX570/4GB Nitro+OC,FSP Hexa85+450W,ZalmanZ1NeoBlack,Alpenföhn BN BlackRGB,W10Pro/x64, Xiaomi Redmi Note 9Pro 6/128

-

Frawly

veterán

De, kínál. Néhány havonta közzétesz az Intel egy linuxos tar.gz-t, amibe van egy kb 4 megás .dat file (ebben az összes, letöltőoldalon szereplő proci mikrokódja benne van bináris formában), meg néhány leírás hogyan kell telepíteni (erre is kétféle módszer van, disztrófüggő). De a legújabb most az oldalukon a 171115-ös, mikor kéne lennie újabb 171215-ösnek, a Spectre2 elleni patch abban van benne. Megint más, hogy ezeket az átlag linuxos felhasználó sem tölti le, hanem a disztrók csomagkészítői konvertálják csomaggá, és úgy lefrissül a tárolókból, automatikusan megkapják frissítésként a felhasználók.

-

pylon

tag

antivírus programok általában az adatbázisuk alapján ismeri fel a kártevőket vagyis az alapján tudják melyik állomány veszélyes, de figyelik a gyanús eseményeket is

ha az AV gyártók felismernek egyet és bekerül az adatbázisba az AV felismeri, de utána változtatnak a rajta és megint várni kell amíg frissüla sebezhetőség weboldala szerint nem valószínű, hogy felismeri az AV

egyik program ír és olvas a memóriában, a legtöbb szintén ezt csináljaegyelőre nem tudunk róla, hogy kihasználnák de mivel elég nagy a lehetséges célpontok száma (elmúlt 10 év Intel processzoros gépei és minden OS) csak idő kérdése (vagy már kihasználják csak nem tudjuk)

javasolt a javítás telepítése Intel proci esetén

[ Szerkesztve ]

-

R3nts

senior tag

Köszönöm szépen!Szóval mindenképp buktam,mert fel kell tennem ezt a januári RollUp-ot Microsoft-éktól,és bevállalni hogy vagy behány tőle a rendszerem,vagy jön a(z én konfigomon) drasztikus teljesítménylassulás...

és ezt is hogyan kell elképzelni...?Most "tűzoltás van"kidobta a MS a patch-et,gépek milliói válnak dinoszaurusz-lassúvá (vegyé' új,korszerű,gyors vasat - hát persze,köszi), aztán majd EGYSZER,TALÁN jönni fog egy másik patch,amivel kicsit megint mókolnak,hogy legyen valami teljesítmény-növekedés az OS-en...?

ASROCK B450PRO4,CorsairVengeance 3200MHz LPX2X8GB,RYZEN5 2600,WD S500G1B0C NVMe SSD+AXAGON CLR-M2,SapphireRadeon RX570/4GB Nitro+OC,FSP Hexa85+450W,ZalmanZ1NeoBlack,Alpenföhn BN BlackRGB,W10Pro/x64, Xiaomi Redmi Note 9Pro 6/128

-

Frawly

veterán

Nem értem miért lennél tanácstalan. Tedd fel a frissítést. Ez a lassulás csak pánikkeltés. Átlag felhasználói programoknál meg játékok alatt nagyon minimális lassulás van, alig pár százalék, nem is érezhető. Ezt a lassan hírhedté vált 30%-ot valami szerveres SQL-teszten mérték, nem hinném, hogy te magánfelhasználóként ilyet futtatnál.

-

pylon

tag

a javítás a Meltdown ellen nyújt védelmet

CVE-2017-5754 = rouge data cache load = Meltdownmásik a Spectre ahhoz BIOS frissítés kell

#343

Intel fél éve tud róla és értesítettek az OS fejlesztőket, azóta készülnek a patchek

jővő héten lett volna eredetileg a publikálás de hamarabb kiderült[ Szerkesztve ]

Új hozzászólás Aktív témák

ph A Meltdown és Spectre hasonlóan veszélyes, ráadásul a javításuk nem jár majd áldozatok nélkül.

- Milyen monitort vegyek?

- HP ProLiant MicroServer Gen8

- Helldivers 2 (PC, PS5)

- Milyen TV-t vegyek?

- Gördeszka topic

- Az NVIDIA szerint a partnereik prémium AI PC-ket kínálnak

- Telekom otthoni szolgáltatások (TV, internet, telefon)

- Xbox Series X|S

- Anglia - élmények, tapasztalatok

- Konzolokról KULTURÁLT módon

- További aktív témák...