-

GAMEPOD.hu

Mikrotik routerekkel foglalkozó téma. Mikrotik router típusok, hardverek, router beállítások, programozás (scriptek írása), frissítés, és minden Mikrotik routerrel kapcsolatos beszélgetés helye.

Új hozzászólás Aktív témák

-

lcdtv

aktív tag

Üdv!

meg lehet csinálni azt hogy egy bizonyos belső ip cím más DNS címet használjon

tehát ne azt amit a szolgáltató ad hanem pl ezeketPreferred DNS: 199.85.126.20

Alternate DNS: 199.85.127.20ezek a Norton ConnectSafe címek

-

Adamo_sx

aktív tag

Azért a dologhoz az is hozzá tartozik, hogy kérdeztél itt a fórumon részinformációkat megadva. Csupa olyan választ kaptál, hogy ki-hogy állította be magának és nála működik. Nálad egyik sem, az sem, ami más wiki oldalakon, fórumokon szintén sokaknak működött. Alapvető hálózati ismeretek nélkül, csak a példákat nézegetve nem lehet mindent beállítani egy ilyen routeren.

Bár előfordul, hogy egy már működő dolgot elrontanak a Mikrotiknál egy frissítésnél, de azt azért te sem gondolod komolyan, hogy ilyen hiba lett volna a ROS adott, viszonylag új verziójában és ez csak neked tűnik fel... -

bacus

őstag

Kivülröl megy, (ment mindig is, erre sok pénzzel mernék fogadni), de szarul teszteled, ugyanis a te tesztedhez hairpin kell.

Napi 15 órában hálozatokkal foglalkozom, már akkor értem a problémát, mielött sikerül rendesen megfogalmaznia az emberek 99%-nak.

Olvasd el mit kérdeztem, majd mit válaszoltál rá.

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

lcdtv

aktív tag

válasz

Adamo_sx

#1453

üzenetére

Adamo_sx

#1453

üzenetére

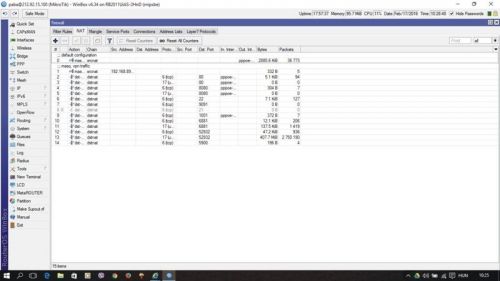

így csináltam de nem jó valamiért

ip dns set allow-remote-requests=yes

ip firewall filter

add chain=input comment="TCP DNS" connection-state=new dst-port=53 protocol=tcp src-address=192.168.88.10

add chain=input comment="UDP DNS" connection-state=new dst-port=53 protocol=udp src-address=192.168.88.10ip firewall nat add action=dst-nat chain=dstnat comment="Norton DNS" dst-port=53 in-interface=bridge1 protocol=tcp to-addresses=199.85.127.20 to-ports=53

ip firewall nat add action=dst-nat chain=dstnat comment="Norton DNS" dst-port=53 in-interface=bridge1 protocol=udp to-addresses=199.85.127.20 to-ports=53[ Szerkesztve ]

-

Tamás9x

őstag

Sziasztok

olyan problémám lenne, hogy hálózatot kell építenem, itt még nem akadtam meg, de ennek a hálózatnak wifin 2,4ghz-n ki kellene szolgálnia egy 40 fős irodát, van e erre valamiféle megoldás? ajánlották az UniFi hotspotot, életképes ez az ötlet?

https://www.youtube.com/@kisstontour

-

Adamo_sx

aktív tag

Ha ezt beállítod "ip dns set allow-remote-requests=yes", azzal engedélyezed, hogy a routered maga válaszoljon a DNS kérésre. Azt nem tudom, hogy ilyenkor a NAT szabály hogy érvényesül.

Tippre, ha beállítod, hogy a routered szépen "ossza ki" a szolgáltatótól kapott DNS-t a klienseknek és ehhez adod a NAT szabályt, annak működnie kellene:

add action=dst-nat chain=dstnat dst-port=53 in-interface=bridge-local protocol=tcp src-address=192.168.88.10 to-addresses=199.85.127.20 to-ports=53

Persze az in-interface-t és a címeket a megfelelőkkel helyettesítsd, és persze kell ugyanez UDP-vel.

Azt nem egészen értem, hogy az IP/FILTER részben mi akar lenni az a két sor... -

bacus

őstag

http://forum.mikrotik.com/viewtopic.php?t=89363

Ezek szerint, először static ip-re kell tenni a dhcp listában, majd networks fül, ott a megfelelő hálózat copy, majd felül a /24-t átirod /32-re, előtte pedig a pontos ip cim, itt a többit értelemszerüen kitöltöd, más dns, wins, akár gateway, majd ok. Eszközt lecsatlakoztatod, majd vissza, elvileg mennie kell.

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

bacus

őstag

válasz

Adamo_sx

#1459

üzenetére

Adamo_sx

#1459

üzenetére

biztos jó ez is, de itt is kell a dhcp-n fixálni az eszközt.. , viszont ami a fő különbség, az az, hogy itt utána a kliens mindegy mit akar majd dns-nek, a dst-nat szabály ráerőszakolja, amit megadsz. (persze lehet ez a cél),

mig a másik megoldásnál, egyszerüen dhcp-n kap beállitásokat, amik eltérnek az alapértelmezettől.pl amig normál esetben mindenki megkapja dhcp-n a belső windows szervert mint dns szervert, addig a windows szerver megkapja a google dns szerverét alapértelmezésben (tehát nem saját magát).

Az már más kérdés, hogy nem hiszem, hogy értelmes ember dhcp-n hagy egy windows szervert.A ráerőszakolással lehet viszont olyan szüréseket csinálni, amik belülről nem érhetőek el.

pl mikrotik lesz a dns szerver, minden dns kérést átirányitasz a mikrotikra, majd a static dns táblában kinyirod az index.hu -t. A user onnét nem tudja behivni egyik index.hu oldalt sem, lévén, hogy nincs névfeloldása, ill. az mondjuk egy belső szerver lapjára mutat, hogy a kért oldal nem elérhető.

(a hosts fájlhoz sem lehet irási joga a saját gépén, illetve az ip cimet sem változtathatja meg - arp táblában staticra állitani, no meg nyilván a mac addresst sem irhatja át)Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

krealon

veterán

válasz

Tamás9x

#1458

üzenetére

Tamás9x

#1458

üzenetére

"a hálózatnak wifin 2,4ghz-n ki kellene szolgálnia egy 40 fős irodát, van e erre valamiféle megoldás? ajánlották az UniFi hotspotot, életképes ez az ötlet?"

Jo otlet az UniFi, de 40 fore minimum 4 darab Access Point-ot tervezz (amihez dukal egy controler is (tetszoleges kisfogyasztasu PC, vagy az irodaban eleve adott szerver)), ha nem szeretned, hogy a szuleidet emlegessek a felduhodott felhasznalok.

-

bacus

őstag

válasz

Tamás9x

#1458

üzenetére

Tamás9x

#1458

üzenetére

Ez itt kifejezetten mikrotik fórum. A kérdésed inkább egy UBNT fórumba való.

Mindazonáltal, ha már feltetted:

- Nem ismert az iroda elhelyezkedése, mert egy nagy légtérben egy db középre elhelyezett mikrotik AP-nak, illene még 40 usert kiszolgálni. (ezek szerint)

Itt egy RB751U-2HnD volt a kérdés, ami már egy kifutott modell, a 951Ui-2HnD ugyanazzal a wifivel van.Ha valaki, hát janisk kompetens a témában.

"max-station-count is one thing, another is - how many clients can connect, and AP would still be usable.Usual answer is around 40 clients, and then you can test and see if adding more clients does not degrade experience for users. If usage is decent you could go up to 50 or even 60 authenticated users."

-Ha mindez egymástól távol, több szobában kell megoldanod, akkor célszerü eleve több AP, de nem a kliensek száma miatt, hanem mert nem lesz jó térerő

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

Adamo_sx

aktív tag

Jogos, az általad javasolt is ügyes, talán még szebb is, mint az enyém. Az a szép, hogy akár válogathat is az ember a lehetőségekből

. Valóban, azzal, amit javasoltam "ráerőszakolódik" a kliensre a DNS, sőt, ha nincs beállítva a kliensen semmi, akkor is működik.

. Valóban, azzal, amit javasoltam "ráerőszakolódik" a kliensre a DNS, sőt, ha nincs beállítva a kliensen semmi, akkor is működik.

Nyilván a pontos szándék alapján lehet választani. -

Sziasztok!

Otthonra keresek egy jó WLAN-os integrált eszközt 200/200-as DIGI internet mellé. Dual WAN támogatás opcionális, de nem lenne rossz, ha menne. Ezeket a típusokat nézegettem, melyiket ajánlanátok? Árban nagy a szórás, nem akarok feleslegesen beválasztani sem. Fontos, hogy masszív biztonságot adjon, VPN előny.

- RouterBOARD hAP SOHO wireless router

- RouterBOARD 2011UiAS-2HnD-IN

- RS109-8G-1S-2HnD-INKonkrét kérdés: miért van ,hogy némely "router" a Mikrotiknél switchként van besorolva, például az utolsó a fentiek közül?

Más. A Level szintek között mi a különbség gyakorlati felhasználás szempontjából?

-

MtHq

tag

Szia!

Switchnek azokat szokták mikrotiknél jelölni amikben kisebb cpu van, inkább switchnek szánják. Dual WAN, VPN mindegyiken megy, főleg a portok és a számítási kapacitásban különböznek az egyes modellek. Majdnem az összes funkciót tudod az összesen használni. 200-as nethez inkább a háromból a 2011-est venném, de vannak új modellek is, pl a 951, amit érdemes megnézni. Én egy 850Gx2-t vettem Digire, 5-600 mbit körül van ennek a vége. Ez elég jó viszonyítási alap lehet.

Levelekről:

Level 4 felett otthoni használatra nagyjából mindegy.. A Level 3-al csak kliens tud lenni a WiFi pl.

ITT egy lista hogy melyik miben különbözik.

-

brickm

őstag

Sziasztok!

Arra lennék kíváncsi, hogy biztonsági szempontból hogyan lehet olyasmit megvalósítani, hogy egy adott eszköz sehogy se legyen elérhető a netről közvetlen?

Azon túl, hogy nem forwardolom a portját.Pl egy IP kamera csoportra gondolok, ami mondjuk fekszik a 192.168.0.111-126 tartományon, csatlakozik egy NVR-re, az NVR bizonyos portjai forwardolva vannak kifelé. A cél az lenne, hogy magát a kamerát ne lehessen sehogy közvetlenül elérni.

Vagy tiltsam a kamera IP tartományán a kifelé kapcsolódást? -

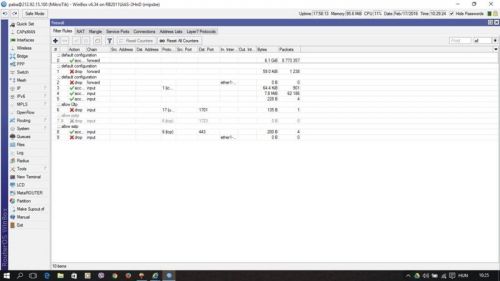

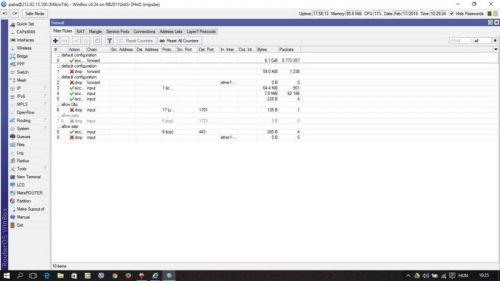

brickm

őstag

Elfelejtettem:

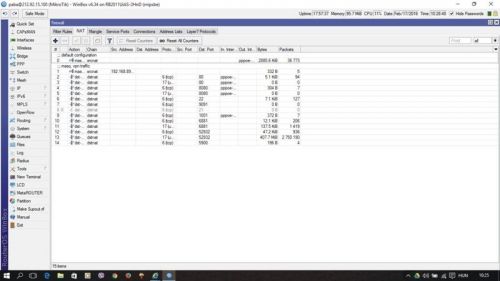

Most egy ilyen tűzfal rule-t tettem be, hogy ne tudjon kifelé kapcsolódni, így ha portot nis nyitok neki, nem érem el kintről.0 chain=forward action=drop src-address=192.168.0.111-192.168.0.126 log=no log-prefix=""

Kérdés, hogy ez így mennyire szakszerűtlen és hogy ennek körülbelül hol kell elhelyezkednie a szabályok között?

-

bacus

őstag

Ezt a feladatot tökéletesen megoldja a maszkolás, a nat.

Ezen túl már csak a csipő fogós módszer ami biztosabb, azaz simán levágod a csába a hálózatról, egy zárt láncra és csak helyben nézegethető az nvr.

Ugyanis az összes többi módszer, nincs átjáró, firewall tiltó szabályok szart se érnek, ha mondjuk már vpn-el bejutott, ugyanis akkor már nincs tűzfal, nincs semmi, ott van helyi hálón. (egy fertőzőtt gép elegendő, vagy egy teamviewer, vagy logme in, vagy hamachi, vagy...)

Fél megoldás, ha leragasztod a kamerák objektivjét fekete szigszalaggal, vagy mint a filmekben egy konzolon egy statikus képet raksz a kamera elé..

"Kérdés, hogy ez így mennyire szakszerűtlen és hogy ennek körülbelül hol kell elhelyezkednie a szabályok között?"

Tedd a legvégére, abból baj nem lehet.

Komolyan: minden linux alapú tűzfal úgy megy, hogy a szabályok kiértékelése az első illeszkedő szabályig tart.

Azaz ha van előtte egy accept, utána nem értékeli már ki, hogy helló, a végén még ide irtam, hogy de ha ez akkor drop, vagy fordítva, ha egyszer azt mondtad, hogy drop, akkor aztán hiába akarod később acceptálni.ha nincs illeszkedő szabály, akkor accept fog érvényesülni.

Két féle képpen gondolkozhatsz:

-tiltod amit nem akarsz, majd a végén minden accept (ezt ugye oda se kell irni)

-engeded amit akarsz és a végén minden dropa második módszer biztonságosabb

és kevesebb szabályt is kell alkalmazz. Innen visszatérhetünk a legelejére, hogy is kell biztonságosan letiltani, hogy kivülről ne legyen elérhető? Nem forwardolsz oda semmit. Ennyi.

és kevesebb szabályt is kell alkalmazz. Innen visszatérhetünk a legelejére, hogy is kell biztonságosan letiltani, hogy kivülről ne legyen elérhető? Nem forwardolsz oda semmit. Ennyi.[ Szerkesztve ]

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

csutaska

csendes tag

Hello!

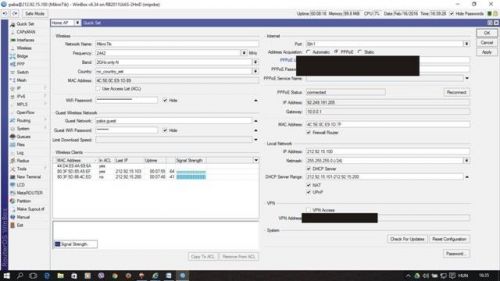

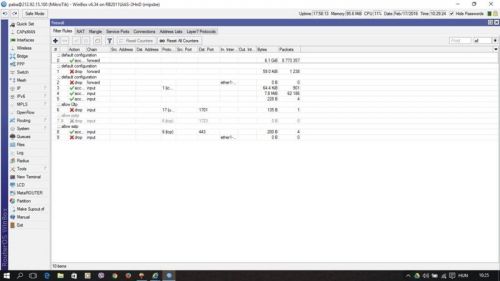

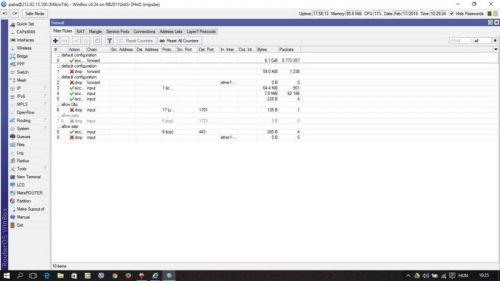

Valakinek ötlete van? Régóta nem megy kívülről a film nézés böngészőben. Régi ócska szoho routeren ment. Valami alap port lehetett, amit használt.

Kérdés? milyen portnak kell átirányítást készíteni, hogy működjön. Mondani sem kell, hogy Internet felöl nem megy a mozi. Minden más megy. Elérem a szervert, admin webes felületen is. Látom a routert is kívülről a beállított porton. Van VPN, is. Néhány kép.[L:/dl/upc/2016-02/16/487988_b9vshuic7iwlqsc2_5_2.jpg](IMG:/dl/upc/2016-02/16/487988_b9vshuic7iwlqsc2_5_2.thumb.jpg)[L:/dl/upc/2016-02/16/487988_vcmrmmp5nuzulifx_6_2.jpg](IMG:/dl/upc/2016-02/16/487988_vcmrmmp5nuzulifx_6_2.thumb.jpg)(/IMG)[/L](/IMG)[/L](/IMG)[/L](/IMG)IMG] [/(IMG:/dl/upc/2016-02/16/487988_lhv8vneim1t2axbl_3_3.jpg)[L:/dl/upc/2016-02/16/487988_vydlivmkjb3qzlkf_4_2.jpg](IMG:/dl/upc/2016-02/16/487988_vydlivmkjb3qzlkf_4_2.thumb.jpg)[L:/dl/upc/2016-02/16/487988_b9vshuic7iwlqsc2_5_2.jpg](IMG:/dl/upc/2016-02/16/487988_b9vshuic7iwlqsc2_5_2.thumb.jpg)[L:/dl/upc/2016-02/16/487988_vcmrmmp5nuzulifx_6_2.jpg](IMG:/dl/upc/2016-02/16/487988_vcmrmmp5nuzulifx_6_2.thumb.jpg)(/IMG)[/L](/IMG)[/L](/IMG)[/L](/IMG)IMG]](//cdn.rios.hu/dl/upc/2016-02/16/487988_lhv8vneim1t2axbl_3_3.jpg/600)

[ Szerkesztve ]

-

krealon

veterán

válasz

csutaska

#1474

üzenetére

csutaska

#1474

üzenetére

"Régóta nem megy kívülről a film nézés böngészőben. Régi ócska szoho routeren ment. Valami alap port lehetett, amit használt.

Kérdés? milyen portnak kell átirányítást készíteni, hogy működjön."A soho routereken altalban aktiv az UPnP, igy a belso halozati eszkozok ki tudjak nyitni maguknak a szukseges portokat (NAT-PMP).

Hogy a film lejatszashoz mely portokra van szukseg, lovesem sincs.

-

brickm

őstag

oké, akkor leszedem azt a rule-t, feleslegesen ne legyen ott.

ÉS még lenne egy kérdésem, csak hogy teljes legyen a napotok:

Láttam youtube videon az URL blokkolást, proxy szerver nélkül.

Layer7-tel.

Namár most megcsináltam pl ezt:

layer7:

0 facebook ^.+(facebook.com).*$

filter:

3 chain=forward action=drop layer7-protocol=facebook log=no log-prefix=""Így oké, nem érhető el a facebook, viszont nem frissít a gmail kliens, nem indul el pár alkalmazás sem a tableten..igazából nem értem hogy függ össze.

-

csutaska

csendes tag

válasz

krealon

#1478

üzenetére

krealon

#1478

üzenetére

Hát nem lettem okosabb. Lehet, hogy egy routot kéne csinálni. A fő eszközök a hálón ki fixált ip-vel mennek.

Valakinek ötlete?

[/ L]

L]

(L:/dl/upc/2016-02/17/487988_oixr7jb5zmbgnwtr_2.jpg)[/ L]

L]

(L:/dl/upc/2016-02/17/487988_il2z4geq6um86uov_3_4.jpg)[/ L]

L]

(L:/dl/upc/2016-02/17/487988_nifp90wvu0rzseag_4_4.jpg)[/ L]

L] -

gazrobur

csendes tag

Sziasztok!

http://kepfeltoltes.hu/160217/mikrotik_www.kepfeltoltes.hu_.jpg

A mikrotik hAP lite ban van egy ilyen vpn-funkció.

Gépemen létrehoztam egy új VPN kapcsolatot, kiszolgálónak beírtam az adott VPN Address -t majd bejelentkezésnél a felhasználónevet és usert.

De sajnos mikor másik hálózatról néztem és rácsatlakoztam a VPN-re akkor nem kapta meg a kívánt IP-t hanem a másik háló IP tartományában volt továbbra is.

Tudtok esetleg segíteni, hogy hogyan tudnám megoldani a vpn kapcsolatot?

Köszönöm.

[ Szerkesztve ]

-

bacus

őstag

válasz

gazrobur

#1488

üzenetére

gazrobur

#1488

üzenetére

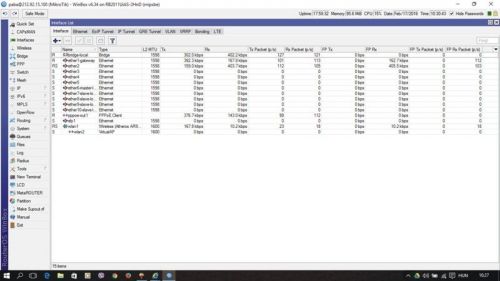

Kezd azzal, hogy a webes felület quick settings helyett a winbox-al megnézed a beállitásokat.

csutaska: te megnézed a feltöltött képeket? Ezek alapján milyen segítséget vársz?

kaptál egy választ, hogy az uPnP-t aktiváld. Ez nem segített?[ Szerkesztve ]

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

Adamo_sx

aktív tag

válasz

gazrobur

#1488

üzenetére

gazrobur

#1488

üzenetére

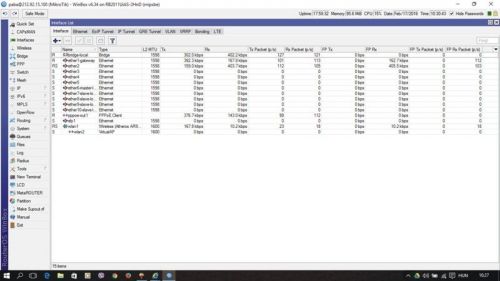

PPTP VPN beállítás: Winbox-ban megnyomod oldalt a PPP-t. Utána kattintasz a PPTP gomra, az interface fülön. A felugró PPTP server ablakon engedélyezed és kiválasztasz egy profilt ( a példában a "profil1"), majd átmész a secrets fülre: nevet/jelszót kitöltöd, megadod ugyanazt a profilt, mint a szervernél és kiválasztod a pptp service-t. Átmész a "profiles" fülre és az előbb megadott profilra beállítod local és remote addresst. A remote-ba én egy poolt adtam meg (IP->Pool), lásd a képen.

Ha internetet is akarsz a VPN-en keresztül, akkor a belső interface-re az ARP proxy-t be kell állítani.

Elvileg ennyi, persze ez csak az alap, legegyszerűbb, az OPNVPN, vagy a titkosítás az a következő fokozat.

Új hozzászólás Aktív témák

- Anglia - élmények, tapasztalatok

- Konzolokról KULTURÁLT módon

- BestBuy ruhás topik

- Milyen billentyűzetet vegyek?

- 3D nyomtatás

- D1Rect: Nagy "hülyétkapokazapróktól" topik

- Kihívás a középkategóriában: teszten a Radeon RX 7600 XT

- NVIDIA GeForce RTX 4080 /4080S / 4090 (AD103 / 102)

- Microsoft Excel topic

- Fujifilm X

- További aktív témák...

- 1151 V2 CPU-k / I5-8500 / I5-8400 / BESZÁMÍTOK!

- Intel i5-10400 hatmagos processzor + doboz + gyári új hűtő

- Nintendo Switch játékok (ง '-' )ง Budapest Nyugatinál

- Fekete Sony PlayStation 5 Cover (Lemezes változat)

- Samsung Galaxy S23 Ultra 5G 256GB Dual SIM Phantom Black Gyárilag független Csere/beszámítás is!

. Valóban, azzal, amit javasoltam "ráerőszakolódik" a kliensre a DNS, sőt, ha nincs beállítva a kliensen semmi, akkor is működik.

. Valóban, azzal, amit javasoltam "ráerőszakolódik" a kliensre a DNS, sőt, ha nincs beállítva a kliensen semmi, akkor is működik.

[L:/dl/upc/2016-02/16/487988_b9vshuic7iwlqsc2_5_2.jpg](IMG:/dl/upc/2016-02/16/487988_b9vshuic7iwlqsc2_5_2.thumb.jpg)[L:/dl/upc/2016-02/16/487988_vcmrmmp5nuzulifx_6_2.jpg](IMG:/dl/upc/2016-02/16/487988_vcmrmmp5nuzulifx_6_2.thumb.jpg)(/IMG)[/L](/IMG)[/L](/IMG)[/L](/IMG)IMG] [/(IMG:/dl/upc/2016-02/16/487988_lhv8vneim1t2axbl_3_3.jpg)[L:/dl/upc/2016-02/16/487988_vydlivmkjb3qzlkf_4_2.jpg](IMG:/dl/upc/2016-02/16/487988_vydlivmkjb3qzlkf_4_2.thumb.jpg)[L:/dl/upc/2016-02/16/487988_b9vshuic7iwlqsc2_5_2.jpg](IMG:/dl/upc/2016-02/16/487988_b9vshuic7iwlqsc2_5_2.thumb.jpg)[L:/dl/upc/2016-02/16/487988_vcmrmmp5nuzulifx_6_2.jpg](IMG:/dl/upc/2016-02/16/487988_vcmrmmp5nuzulifx_6_2.thumb.jpg)(/IMG)[/L](/IMG)[/L](/IMG)[/L](/IMG)IMG]](http://cdn.rios.hu/dl/upc/2016-02/16/487988_lhv8vneim1t2axbl_3_3.jpg/600)

L]

L] L]

L] L]

L] L]

L]

ekkold

ekkold